Организация совместной работы KOMRAD Enterprise SIEM и StaffCop Enterprise

С помощью KOMRAD Enterprise SIEM можно получить информацию об инцидентах, зарегистрированных в StaffCop Enterprise, но для этого должно быть настроено взаимодействие (передача информации о событиях и инцидентах) между StaffCop Enterprise и KOMRAD Enterprise SIEM.

Настройка сервера StaffCop Enterprise для передачи информации в KOMRAD Enterprise SIEM

-

Подразумевается, что сервер StaffCop Enterprise настроен, развёрнут и функционирует в полном объёме, соответствующие политики для поиска инцидентов настроены. Убедитесь, пожалуйста, что была включена политика Syslog-коннектор, а также, что Вы включили и настроили Syslog-коллектор в KOMRAD Enterprise SIEM.

-

Наличие лицензии (разрешения) на использование Syslog-коллектора в KOMRAD (см. Обзор пользовательского интерфейса ⇒ О системе ⇒ Информация о лицензии)

-

Отсутствуют какие-либо ограничения на передачу трафика по выбранному порту между источником событий ИБ и сервером KOMRAD

Настройка сервера для передачи информации о событиях KOMRAD Enterprise SIEM

Порядок настройки в StaffCop Enterprise:

-

Введите логин и пароль для входа в интерфейс командной строки сервера StaffCop Enterprise

-

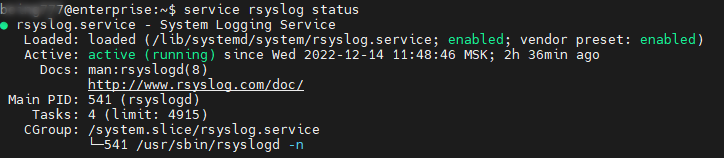

Передача информации на сервер KOMRAD Enterprise SIEM выполняется сервисом

rsyslog. Нужно убедиться, что сервис установлен и запущен (активен). Это делается с помощью команды:service rsyslog statusЕсли сервис был установлен и запущен, то строка

active runningдолжна быть зелёного цвета.

-

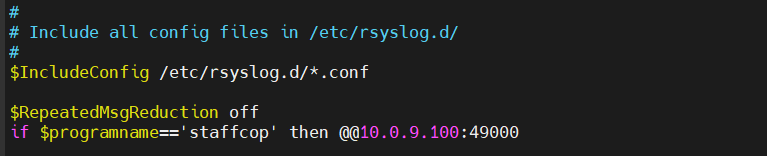

В файле

/etc/rsyslog.confдобавить:$RepeatedMsgReduction offif $programname=='staffcop' then @@ip:portгде:

ip- IP-адрес хоста с Syslog-коллектором, на который нужно посылать событияport- порт хоста с коллектором, на который нужно посылать события

-

После этого шага необходимо перезапустить сервис

rsyslogкомандой:sudo service rsyslog restartЕсли команда не выведет ничего и сервер выдаст приглашение командной строки, значит, всё настроено правильно.

Проверить что инциденты формируются можно будет на этой же машине командой:

grep -i staffcop /var/log/syslog

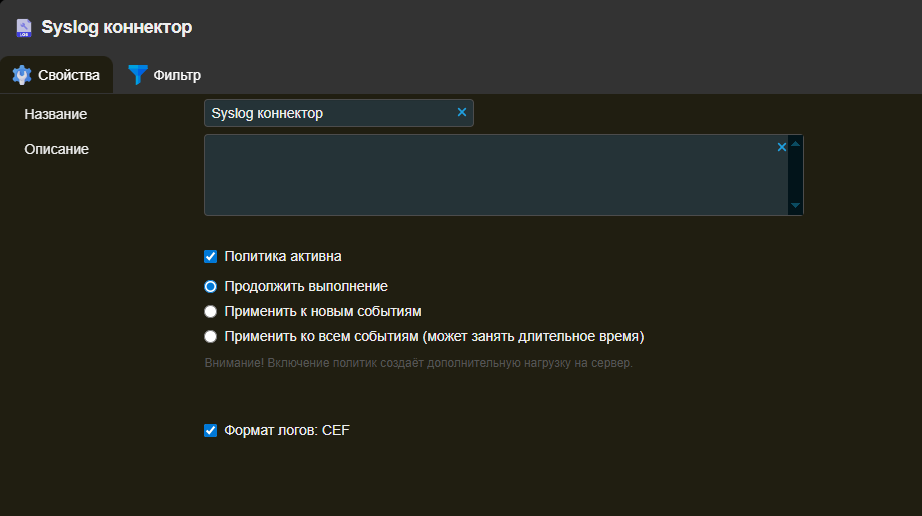

Для корректной работы экспертизы должен быть включен CEF-формат логов из DLP. Делается это следующим образом:

В самом syslog-коннекторе:

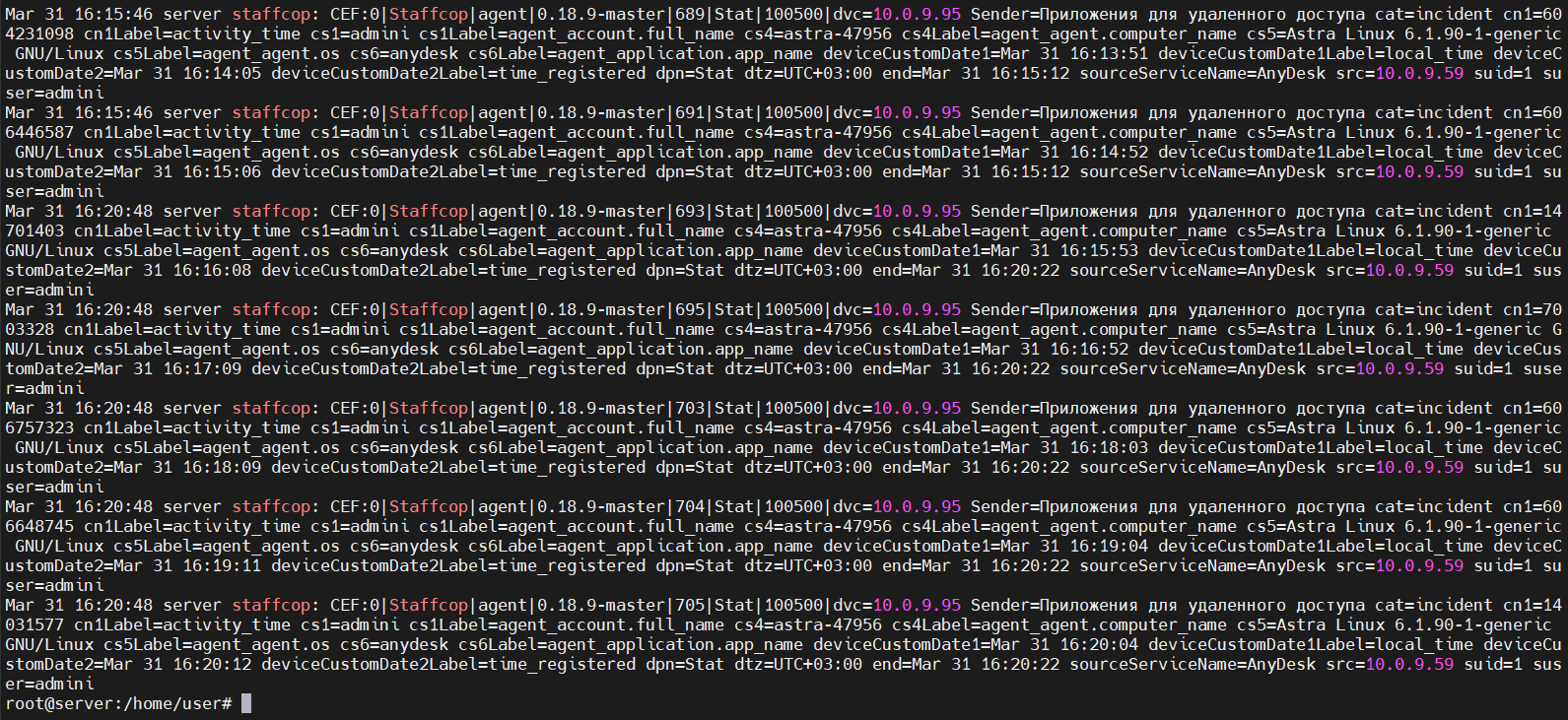

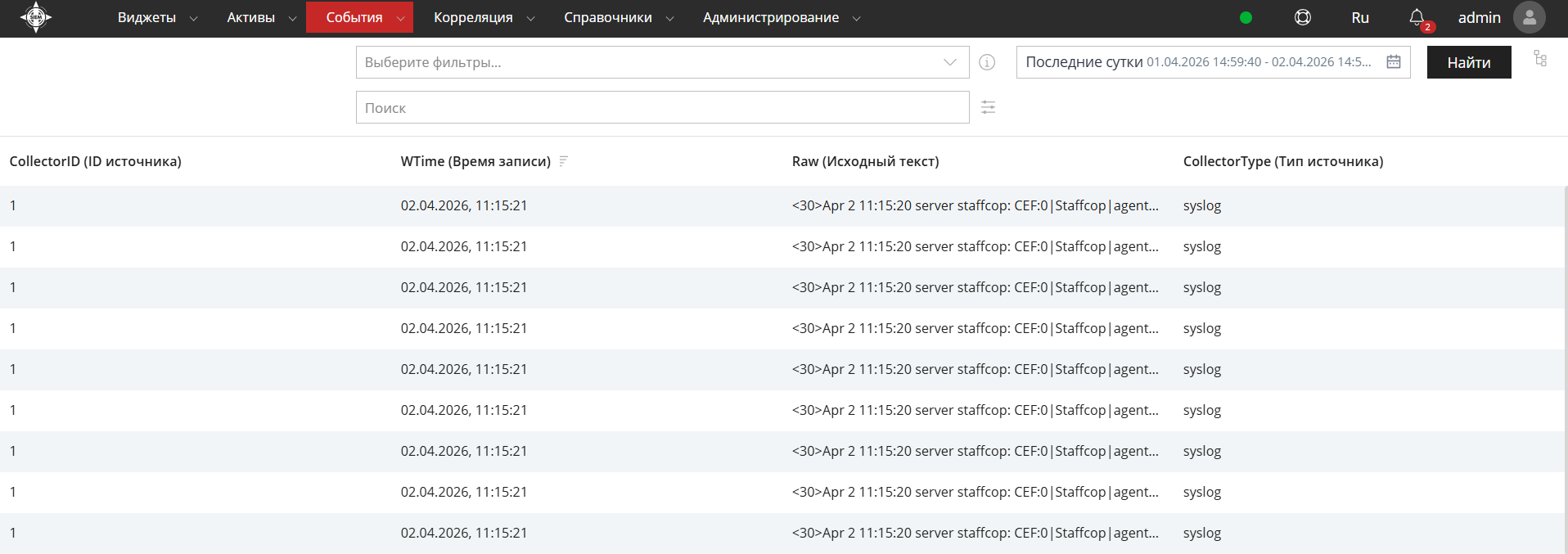

Пример лога в комрад:

<30>Apr 1 16:26:30 server staffcop: CEF:0|Staffcop|agent|0.18.9-master|1186|Stat|100500|dvc=10.0.9.95 Sender=Игры cat=incident cn1=9450330 cn1Label=activity_time cs1=admini cs1Label=agent_account.full_name cs4=astra-47956 cs4Label=agent_agent.computer_name cs5=Astra Linux 6.1.90-1-generic GNU/Linux cs5Label=agent_agent.os cs6=firefox-navigator cs6Label=agent_application.app_name deviceCustomDate1=Apr 01 16:22:21 deviceCustomDate1Label=local_time deviceCustomDate2=Apr 01 16:22:49 deviceCustomDate2Label=time_registered dpn=Stat dtz=UTC+03:00 end=Apr 01 16:24:57 request=https://op.gg/ sourceServiceName=OP.GG - The Best LoL Builds and Tier List. Search Riot ID and Tagline for Stats — Mozilla Firefox src=10.0.9.59 suid=1 suser=admini

Пример интеграции Staffcop Enterprise и KOMRAD Enterprise SIEM

-

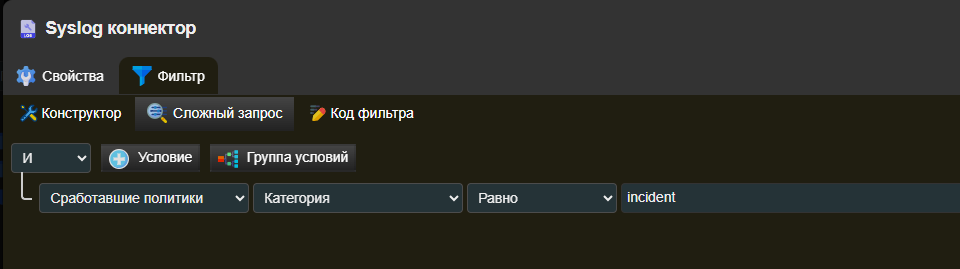

Переходим в Политики ⇒ Системные политики ⇒ Syslog-коннектор ⇒ Фильтр и в открывшемся окне либо через конструктор выбираем что именно мы хотим пересылать на KOMRAD, либо как в примере через сложный запрос формируем условие: отправлять на KOMRAD все события, которые относятся к категории

инцидент.

-

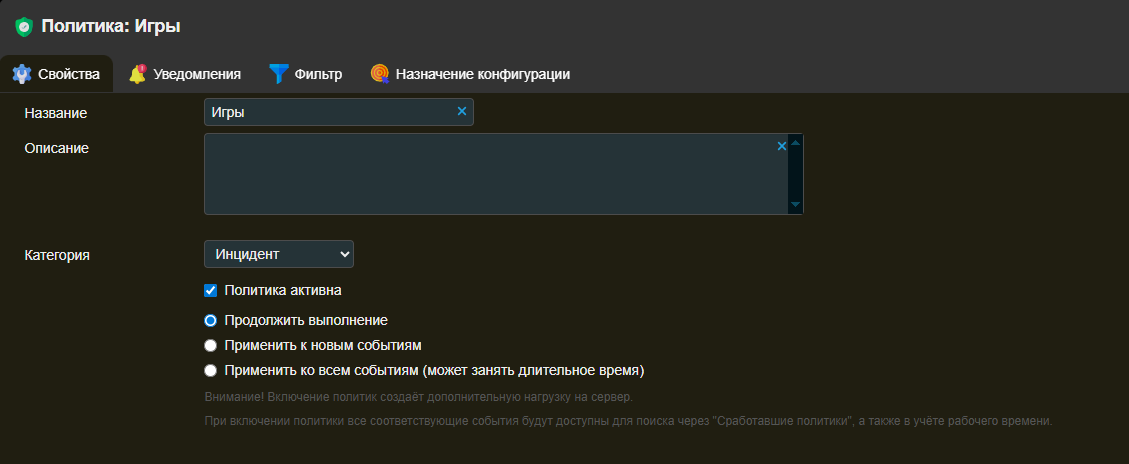

Далее как настраивать политики разберем на примере одной из дефолтных политик

Staffcop Enterprise. На вкладкеФильтрнастройте данные, которые будут передаваться вsyslog-файл.

-

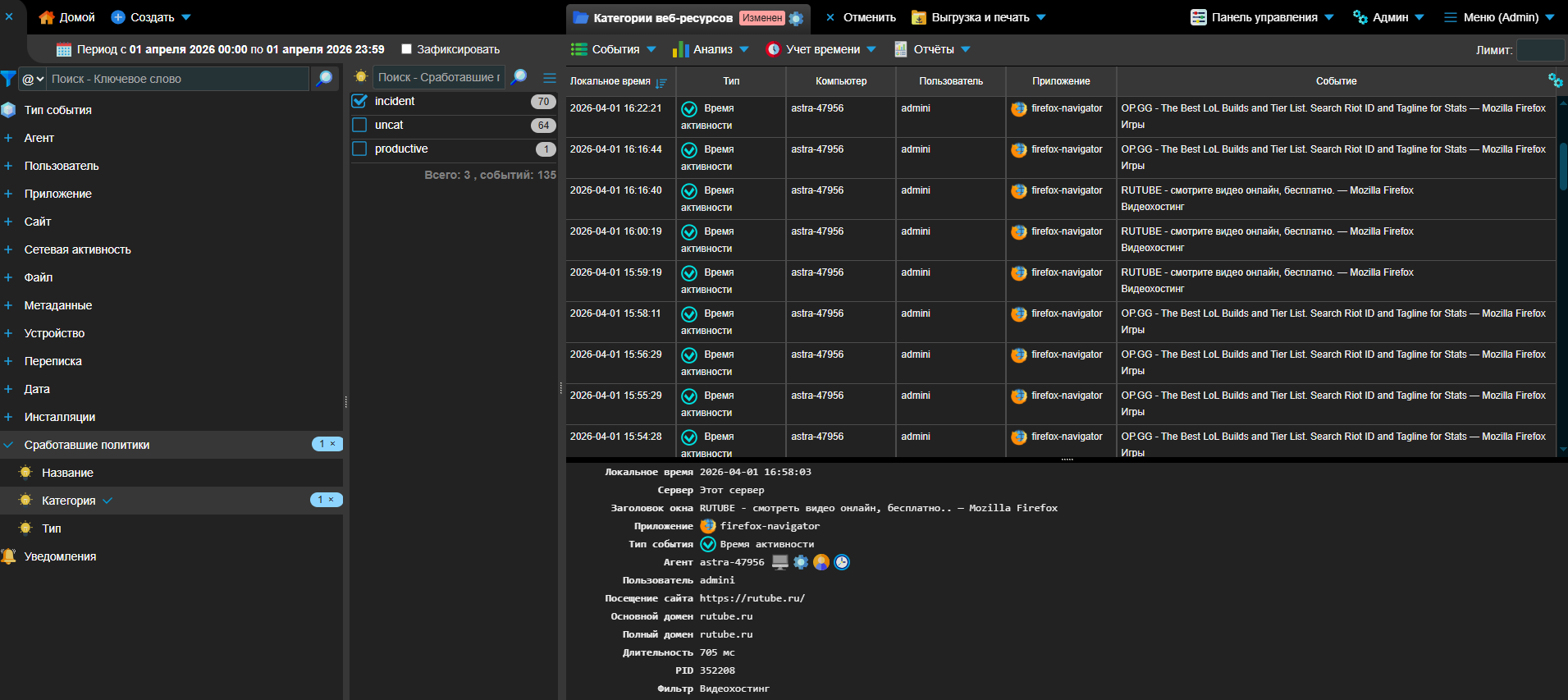

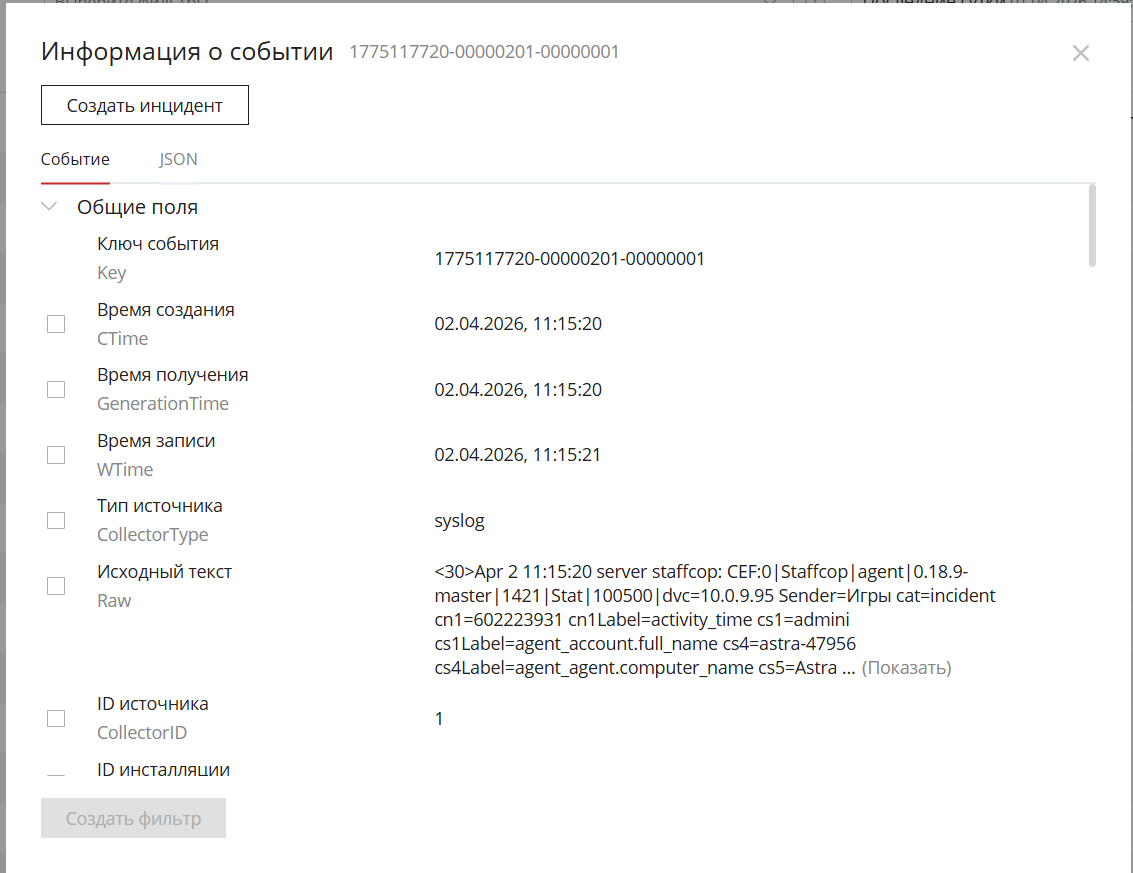

После этого все что попадает под фильтр политики "Игры" в Staffcop Enterprise будет перенаправлено в KOMRAD и отображено как событие:

На KOMRAD Siem:

В поле

Senderбудет записываться название сработавшей политики: