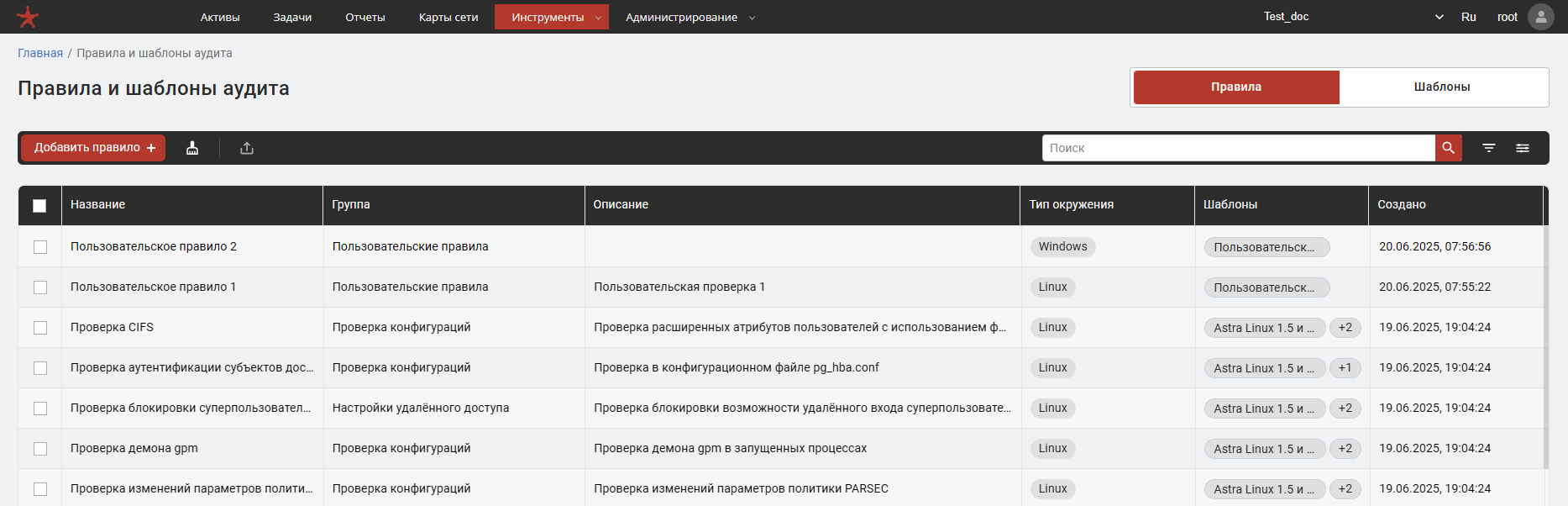

Правила и шаблоны аудита

Инструмент Правила и шаблоны аудита используется при проведении задачи

Аудит конфигурации. Он позволяет:

- создавать и редактировать правила проверки конфигураций сетевых устройств;

- формировать шаблоны — наборы правил для проверки на соответствие требованиям безопасности;

- импортировать и экспортировать шаблоны;

- тестировать правила на реальных активах перед добавлением.

Для перехода к разделу нажмите на выпадающее меню Инструменты и выберите Правила и шаблоны аудита.

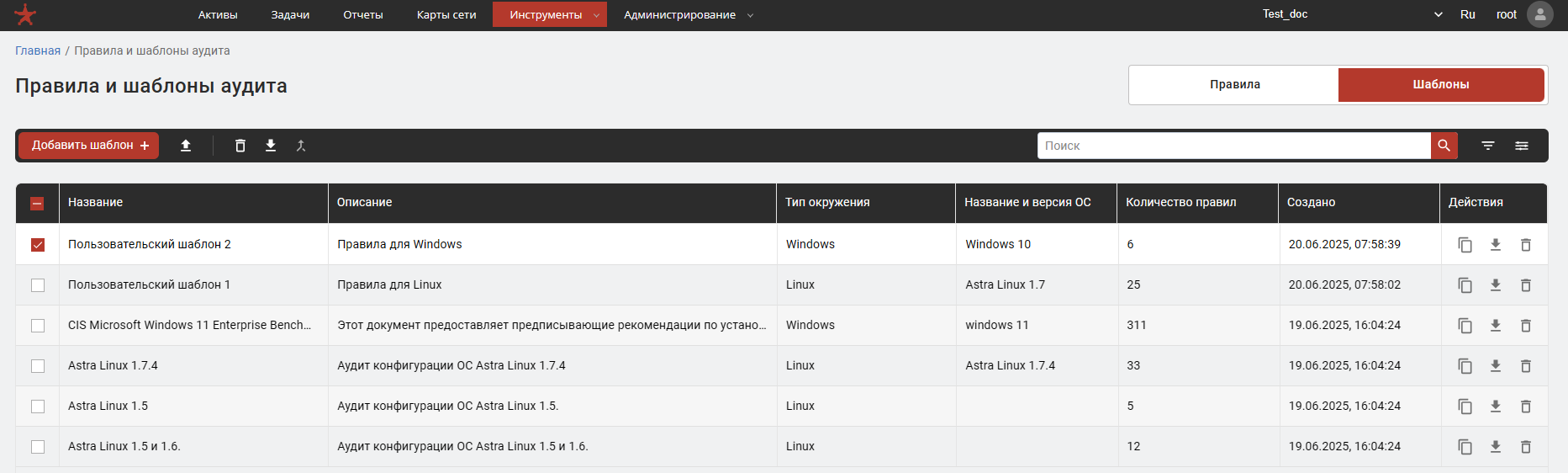

В правом верхнем углу страницы расположены кнопки-переключатели: Правила и Шаблоны.

В столбце Действия таблицы доступны операции: дублировать, импортировать и удалять выбранные элементы.

Шаблоны аудита

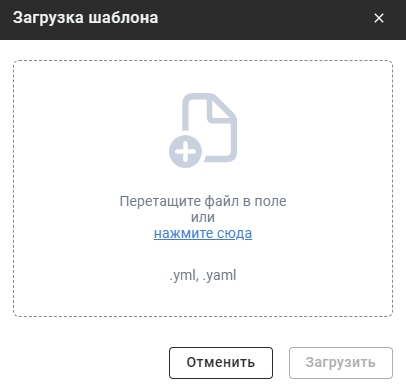

Импорт шаблона

Готовый шаблон можно загрузить из файла. Нажмите иконку импорта на странице Шаблоны.

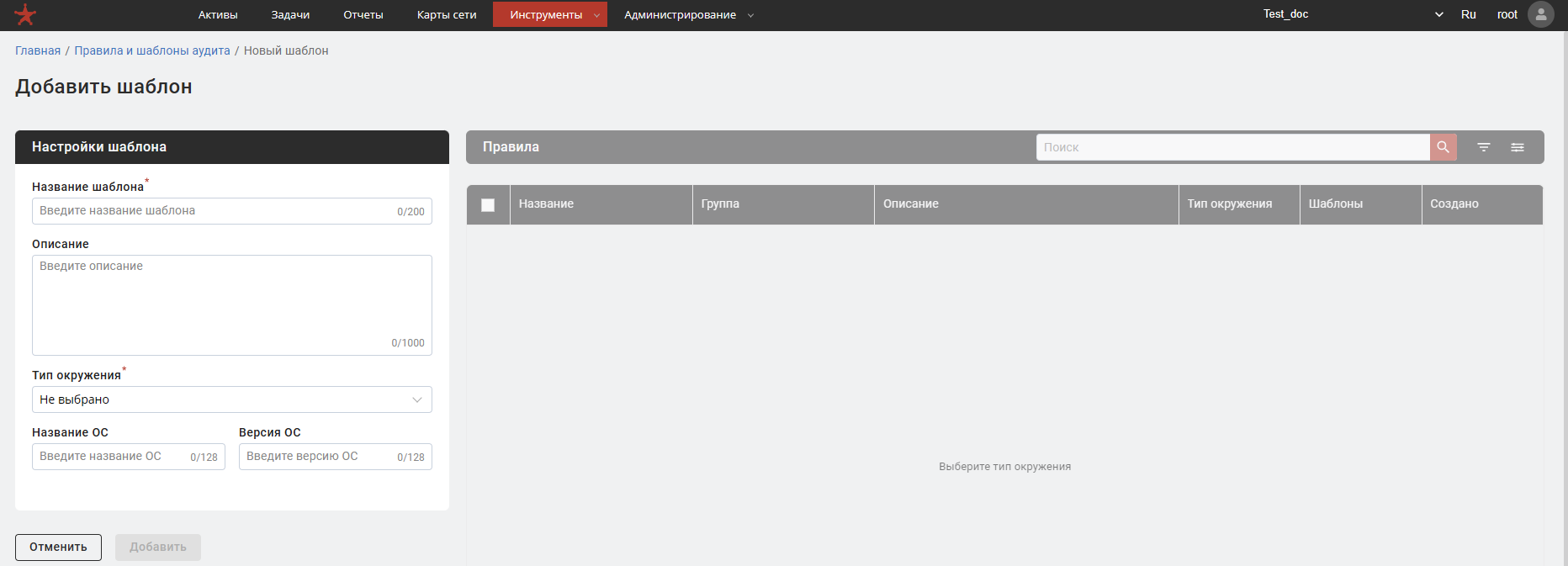

Создание шаблона вручную

- Нажмите кнопку

Шаблоныв правом верхнем углу. - Нажмите

Добавить шаблон +— откроется страницаНовый шаблон.

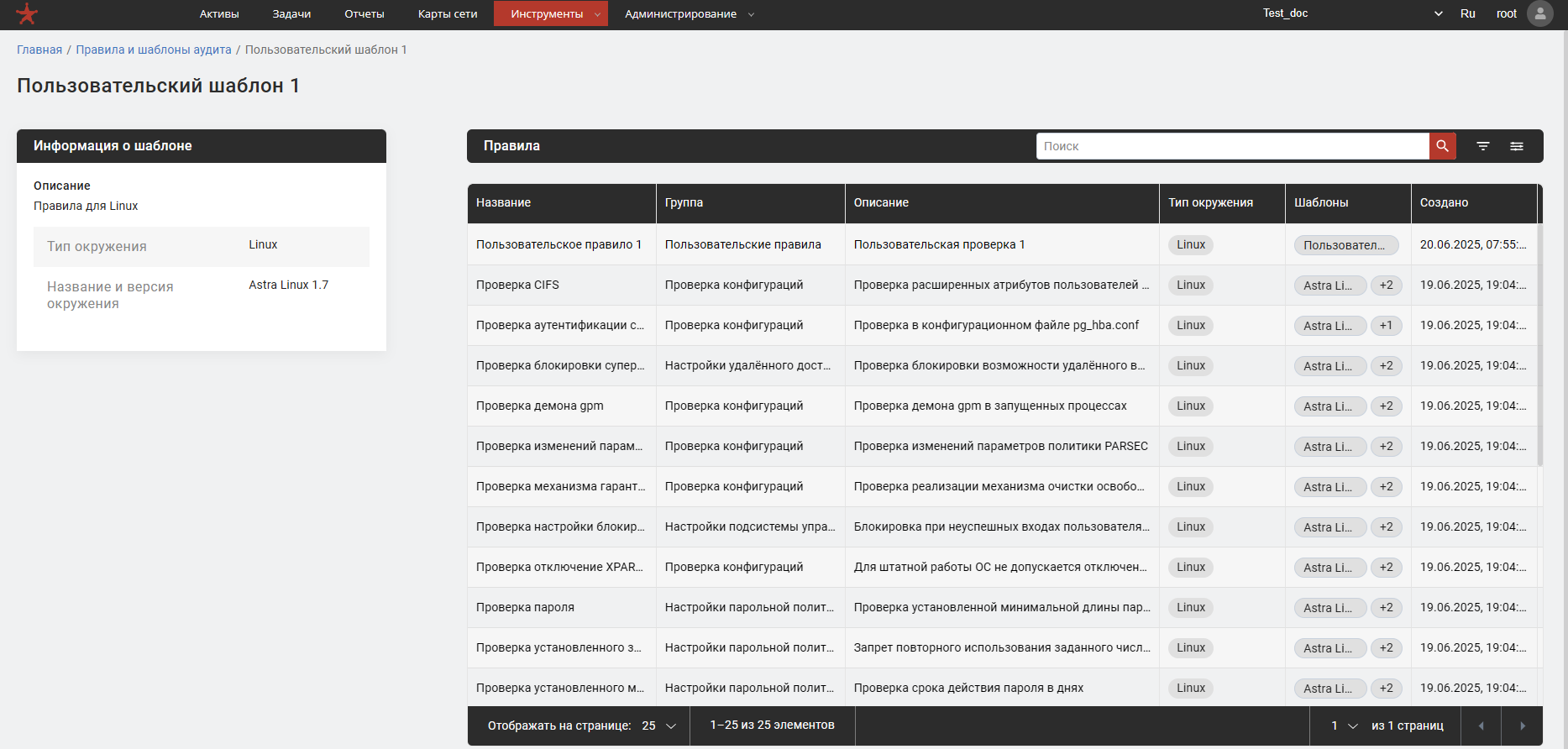

Страница содержит два блока:

- «Информация о шаблоне» — заполните все доступные поля для удобства последующей работы;

- «Правила» — список доступных правил для включения в шаблон.

При создании шаблона вручную необходимо обязательно выбрать хотя бы одно правило.

По завершении настроек нажмите Создать для сохранения или Отменить для выхода без сохранения.

Просмотр шаблона

Нажмите на название шаблона в таблице — откроется страница с описанием шаблона и входящих в него правил.

Правила аудита

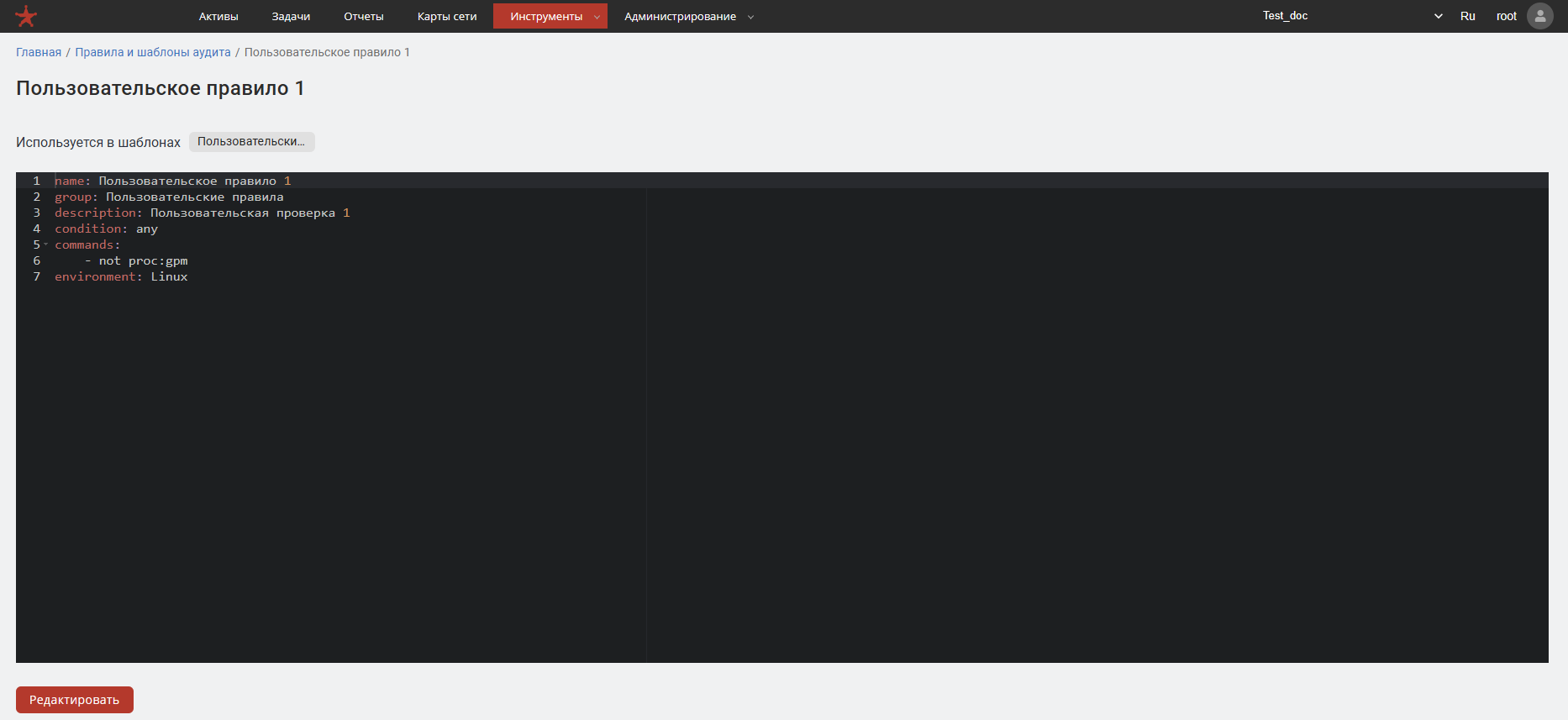

Создание правила

- Нажмите кнопку

Правилав правом верхнем углу. - Нажмите

Добавить правило +— откроется страницаНовое правило.

Каждое правило описывается следующими полями:

| Поле | Описание |

|---|---|

commands | Список команд проверки. Каждая команда — строка заданного формата |

condition | Условие агрегирования результатов: any или all |

description | Текстовое описание назначения правила, рекомендации по безопасной конфигурации |

group | Логическая группа правил (аутентификация, аудит, сеть, файловая система и т.д.) |

before_commands | Команды, выполняемые перед основными. Используется для настройки окружения |

Значения поля condition

any— выполнять команды до первой с результатомPASSED;all— выполнять команды до первой с результатомNOT_PASSEDилиINVALID.

Команда завершается с одним из трех результатов:

- PASSED – команда выполнилась успешно. Например, проверялось наличие файла и файл был обнаружен;

- NOT_PASSED – команда выполнилась неуспешно. Например, проверялось наличие определенной строки в файле и строка не нашлась;

- INVALID – команда выполнилась некорректно. Например, на активе не оказалось необходимой для выполнения команды утилиты или было разорвано соединение с активом.

Команды могут проверять:

- наличие файлов и директорий (в том числе рекурсивно);

- элементы XML-документов;

- разделы и значения реестра Windows;

- запущенные процессы;

- содержимое файлов, вывод команд, значения реестра.

Команда начинается с типа цели, за которым следует описание проверки. Проверки делятся на две категории: проверка наличия и проверка содержимого.

Результаты выполнения команды:

| Результат | Значение |

|---|---|

PASSED | Проверка прошла успешно (файл найден, строка совпадает и т.д.) |

NOT_PASSED | Проверка не прошла (файл отсутствует, строка не найдена и т.д.) |

INVALID | Команда не выполнилась (нет нужной утилиты, обрыв соединения) |

Примеры команд

Проверяет, что файл существует:

file:/proc/sys/net/ipv4/ip_forward

Проверяет, что содержимое файла соответствует всей строке:

file:/proc/sys/net/ipv4/ip_forward -> 1

Проверяет, что root — единственный аккаунт с UID равным 0:

file:/etc/passwd -> !r:^# && !r:^root: && r:^\w+:\w+:0:

Проверяет, что директория существует:

dir:/etc/mysql

Проверяет, что директория содержит файлы:

dir:/home -> ^.mysql_history$

Проверяет атрибут элемента XML-документа:

xml:C:\ProgramData\Security Code\Secret Net Studio\Client\Control

Center\DefaultTemplatesSettings.xml ->

//Template[...]/a[@name='value']/@value -> 1

Проверяет, что процесс запущен:

proc:avahi-daemon

Проверяет конфигурацию sshd на предмет максимального числа попыток аутентификации:

cmd:sshd -T -> !r:^\s*maxauthtries\s+4\s*$

Проверяет значение ключа в реестре Windows:

reg:HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Netlogon\Parameters

-> MaximumPasswordAge -> 0

Полный справочник синтаксиса доступен прямо на странице Новое правило — нажмите кнопку i

в правом верхнем углу страницы.

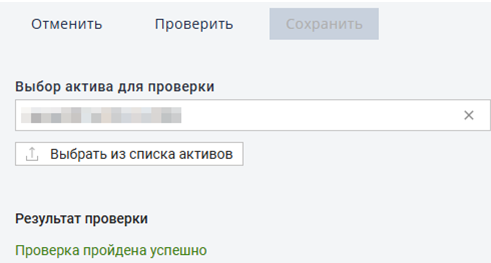

Тестирование правила перед добавлением

Если правило содержит ошибку, в задаче Аудит конфигурации оно получит серый статус

Невоспроизводимо. Чтобы этого избежать, рекомендуется проверять правила до сохранения.

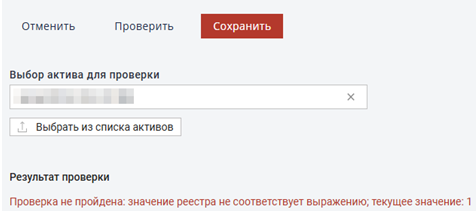

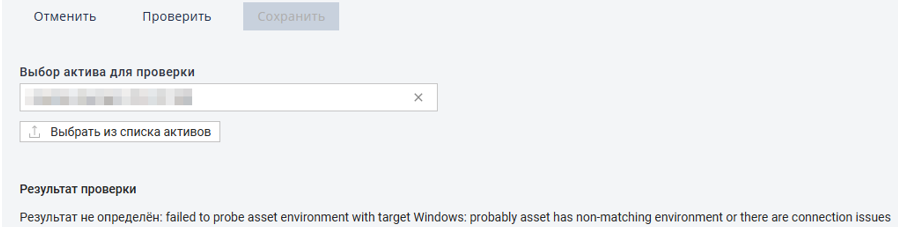

Для тестирования правила после написания необходимо выполнить следующее:

- на странице

Новое правило, с записанным для добавления правилом, необходимо выбрать актив для проверки этого правила, нажав кнопкуВыбрать из списка активов; - нажать кнопку

Проверитьпод окном для записи правила; - дождаться результата проверки.

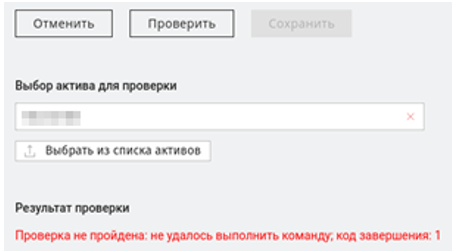

Возможные результаты проверки

Статусы в задаче Аудит конфигурации (результаты проверки правила) могут быть следующими:

- успешный (текст в результате проверки будет окрашен в зеленый цвет);

Не успешный (красный текст) — правило не смогло запуститься на активе или не прошло проверку.

Невоспроизводимое (серый текст) — правило не подходит для типа окружения выбранного актива (например, Linux-правило запускается на Windows-активе).

Добавление решающего правила

Сканер-ВС использует встроенную базу решающих правил, которая обновляется вместе с изделием. Если требуется добавить новое решающее правило — обратитесь в службу поддержки. После анализа предоставленных данных правило будет включено в базу и передано с очередным обновлением.