Пользовательские уязвимости

Инструмент Пользовательские уязвимости позволяет создавать собственные описания уязвимостей для

использования в задаче Поиск уязвимостей

с опцией Использовать пользовательскую базу уязвимостей.

Преимущества использования пользовательских уязвимостей (ПУ):

- Специфичность — описания могут учитывать уникальные сценарии конкретного приложения или среды, которые отсутствуют в базах вендоров;

- Дополнительный контекст — можно включить примеры эксплойтов, технические детали и рекомендации по устранению;

- Независимость от вендоров — возможность самостоятельно оценивать безопасность систем, не полагаясь исключительно на сторонние источники.

При использовании пользовательских описаний учитывайте возможные риски: недостоверность информации и ограниченный охват. Рекомендуется тщательно проверять происхождение и корректность данных.

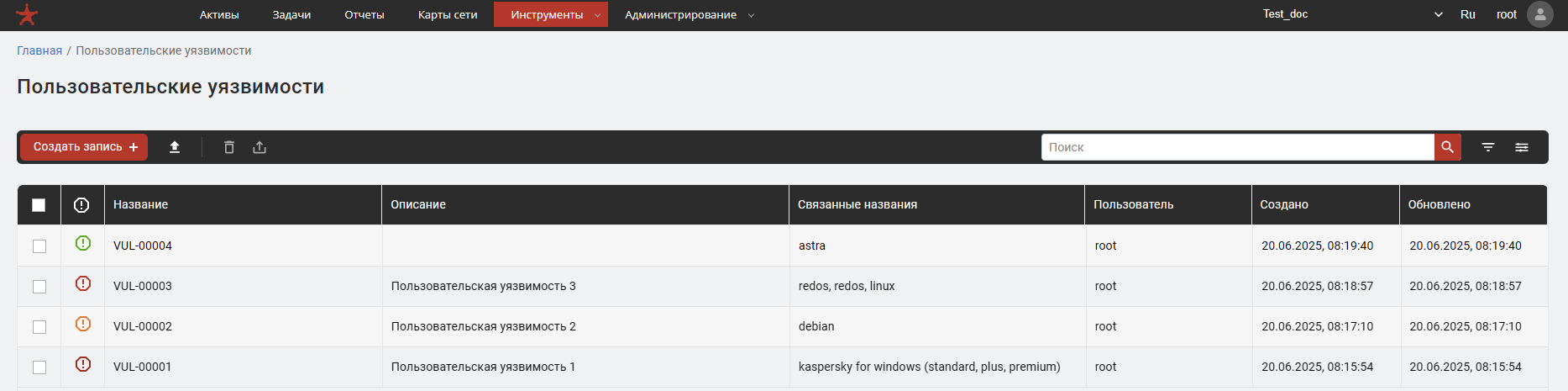

Для перехода к разделу нажмите на выпадающее меню Инструменты и выберите Пользовательские уязвимости.

На странице можно удалять, импортировать и экспортировать записи пользовательских уязвимостей, выбрав их в таблице.

Конструктор пользовательских уязвимостей

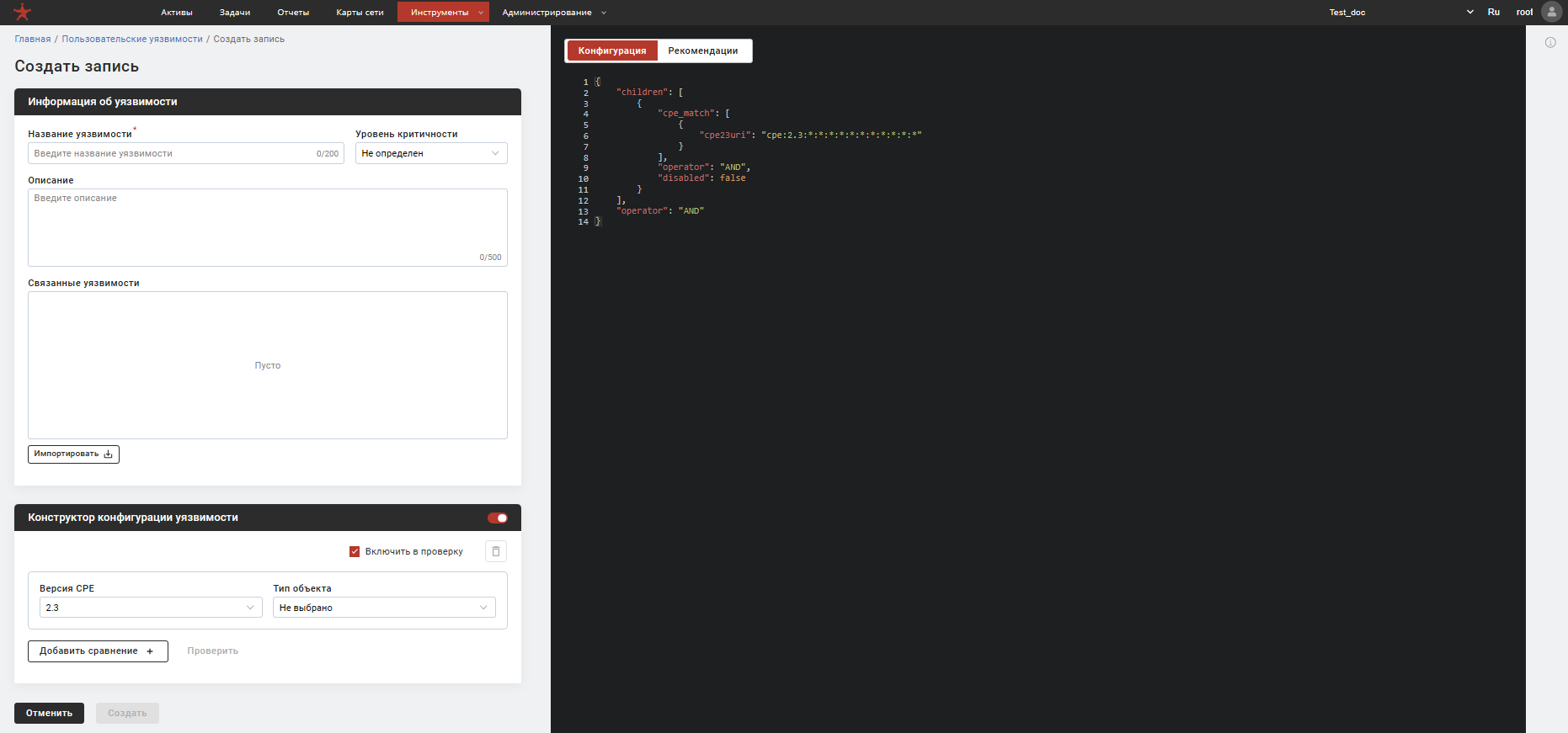

Для создания новой ПУ нажмите кнопку Создать запись + — откроется конструктор.

Конструктор состоит из двух частей:

- левая панель — блоки

Информация об уязвимостииКонструктор конфигурации уязвимости; - правая панель — вкладка

Конфигурацияс JSON-редактором, где отображается итоговый JSON-файл конфигурации.

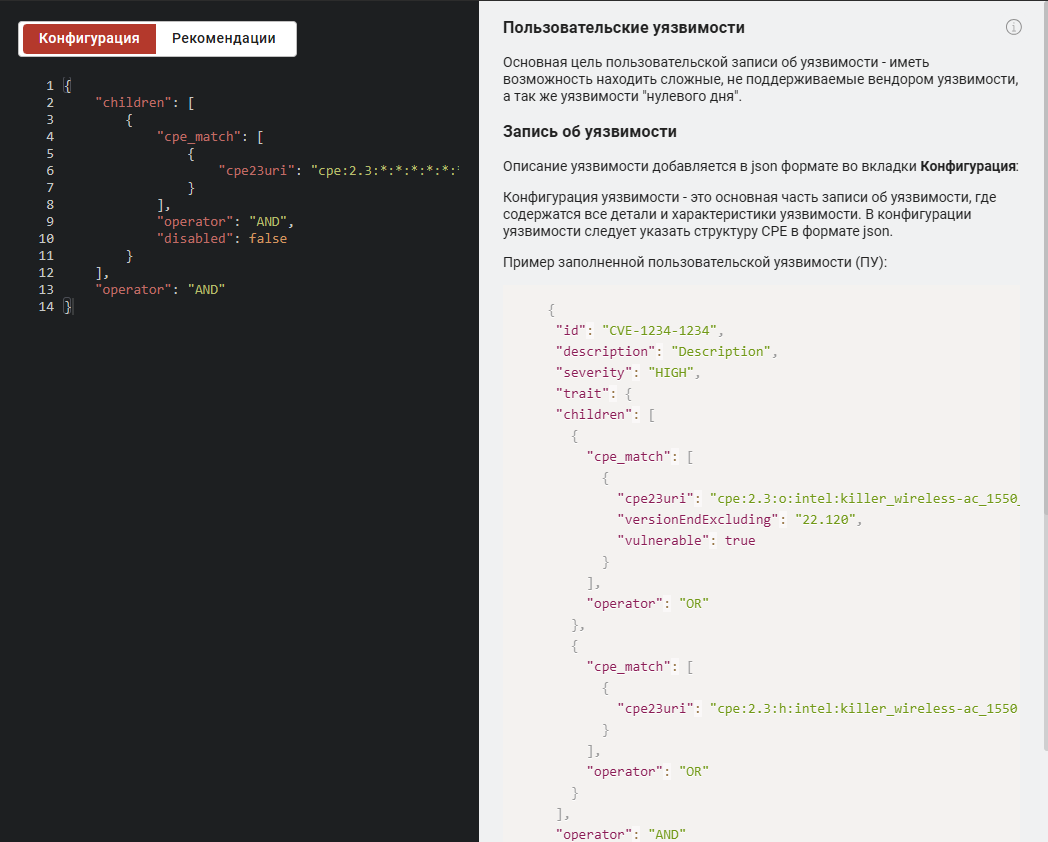

Конфигурация уязвимости — основная часть записи. В ней описывается структура CPE в формате JSON:

какое программное обеспечение или операционную систему затрагивает данная уязвимость и при каких

условиях.

Для просмотра справки по формату конфигурации нажмите кнопку i в правом верхнем углу — справа откроется подсказка.

Помимо написания json-конфигурации пользователь также может создать описание для ПУ через «Конструктор описания уязвимости». Данная возможность необходима для упрощения работы, снижения сложности написания конфигурации и тестирования текущей конфигурации ПУ через поиск уязвимостей на выбранном активе.

Конструктор пользовательских уязвимостей содержит следующие функциональные блоки:

- Информация об уязвимости – предназначен для внесения общей информации о ПУ;

- Конструктор конфигурации уязвимости – предназначен для создания и редактирования json-файла во вкладке «Конфигурация» через пользовательский интерфейс Сканер-ВС.

Блок «Информация об уязвимости»

Блок Информация об уязвимости содержит следующие элементы:

- поле

Название уязвимости– предназначено для ввода наименования ПУ и является обязательным для заполнения; - выпадающий список

Уровень критичности– предназначен для выбора уровня критичности уязвимости и дальнейшей приоритезации ПУ; - поле

Описание– предназначено для ввода подробной информации о ПУ; - поле

Связанные уязвимостии кнопкаИмпортировать– предназначены для создания связи между создаваемой ПУ и другими уязвимостями, выбранными оператором. Для добавления в список связанных уязвимостей необходимо нажать кнопкуИмпортировать. Далее откроется таблицаИмпорт из уязвимостей, в которой пользователь сможет выбрать необходимые уязвимости для создания связи между ними. После чего выбранные названия уязвимостей добавятся в полеСвязанные уязвимости. Для удаления одной или нескольких уязвимостей из поляСвязанные уязвимостинеобходимо справа от наименования уязвимости нажать кнопкуX.

| Поле | Обязательность | Описание |

|---|---|---|

Название уязвимости | Обязательное | Наименование пользовательской уязвимости |

Уровень критичности | Рекомендуется | Выпадающий список для приоритизации ПУ |

Описание | Необязательное | Подробные сведения об уязвимости |

Связанные уязвимости | Необязательное | Связи с другими уязвимостями из базы |

Для добавления связанных уязвимостей нажмите Импортировать — откроется таблица

Импорт из уязвимостей. Выберите нужные записи. Чтобы удалить уязвимость из поля

Связанные уязвимости, нажмите X справа от её названия.

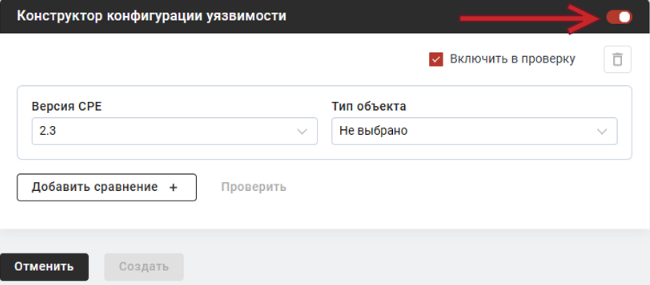

Блок «Конструктор конфигурации уязвимости»

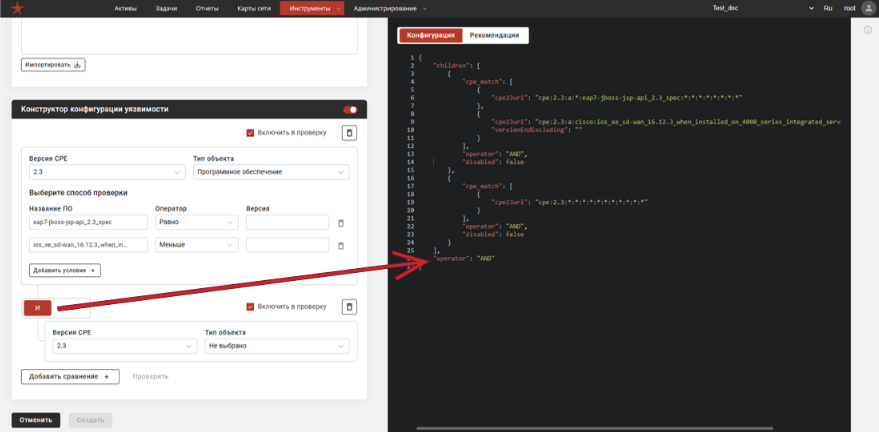

Конструктор позволяет формировать JSON-конфигурацию через интерфейс, не редактируя JSON вручную. Изменения в конструкторе и в JSON-редакторе синхронизируются в реальном времени.

Для активации блока нажмите на переключатель Конструктор конфигурации уязвимости.

При ручном вводе JSON-конфигурации указывайте только параметры, которые в стандарте CPE описываются

в ключе trait.

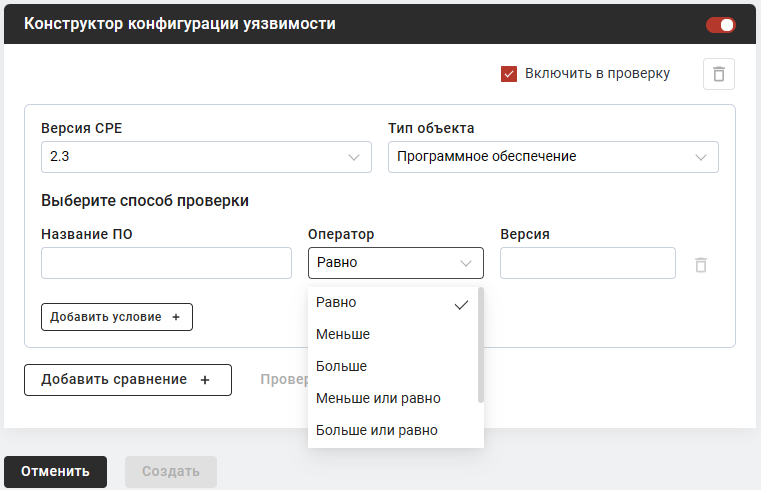

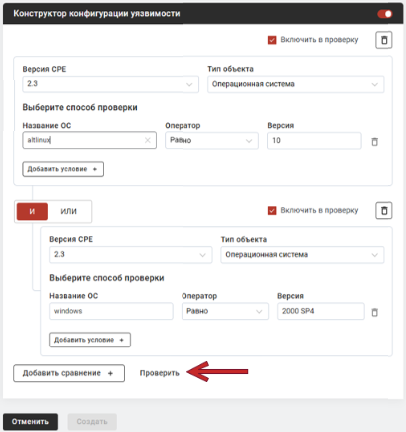

Настройка условий

- Выберите версию стандарта CPE: 2.2 или 2.3.

- Выберите тип объекта: операционная система или программное обеспечение.

- В появившихся полях укажите название ПО или ОС (используется контекстный поиск).

- Выберите оператор сравнения и укажите версию (или несколько версий) продукта.

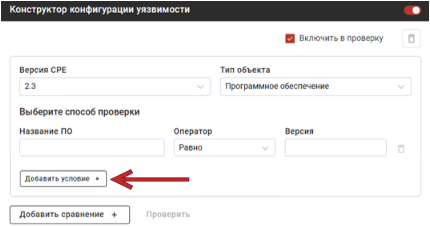

Для добавления нескольких условий внутри одного блока нажмите Добавить условие +.

По умолчанию между условиями применяется оператор AND.

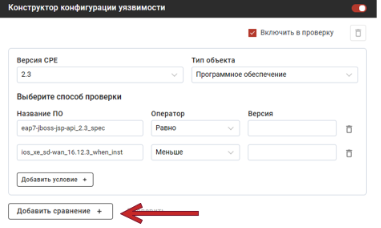

Добавление блоков сравнения

Нажмите Добавить сравнение + для добавления нового блока.

Для каждого нового блока можно выбрать логический оператор:

И(AND) — все условия каждого блока должны выполняться одновременно;ИЛИ(OR) — достаточно выполнения условий хотя бы одного блока.

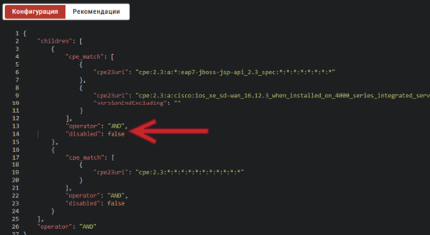

В конце массива объектов JSON-конфигурации появляется параметр operator, по умолчанию принимающий

значение AND. Для смены на OR — отключите конструктор и отредактируйте значение вручную

в JSON-редакторе.

Тестирование конфигурации

После добавления хотя бы одного условия активируется кнопка Проверить.

- Нажмите

Проверить— появится полеВыбор актива для проверки. - Нажмите

Выбрать из списка активов— откроется окноИмпорт активов. - Выберите актив и запустите проверку.

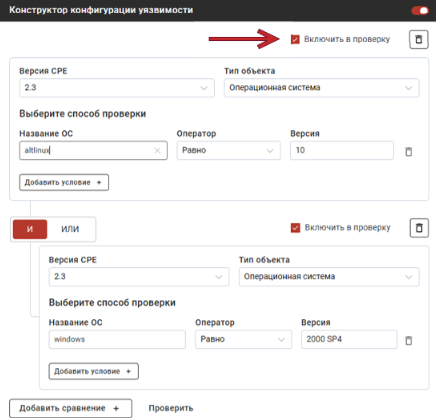

Для исключения отдельных объектов из проверки снимите чекбокс Включить в проверку.

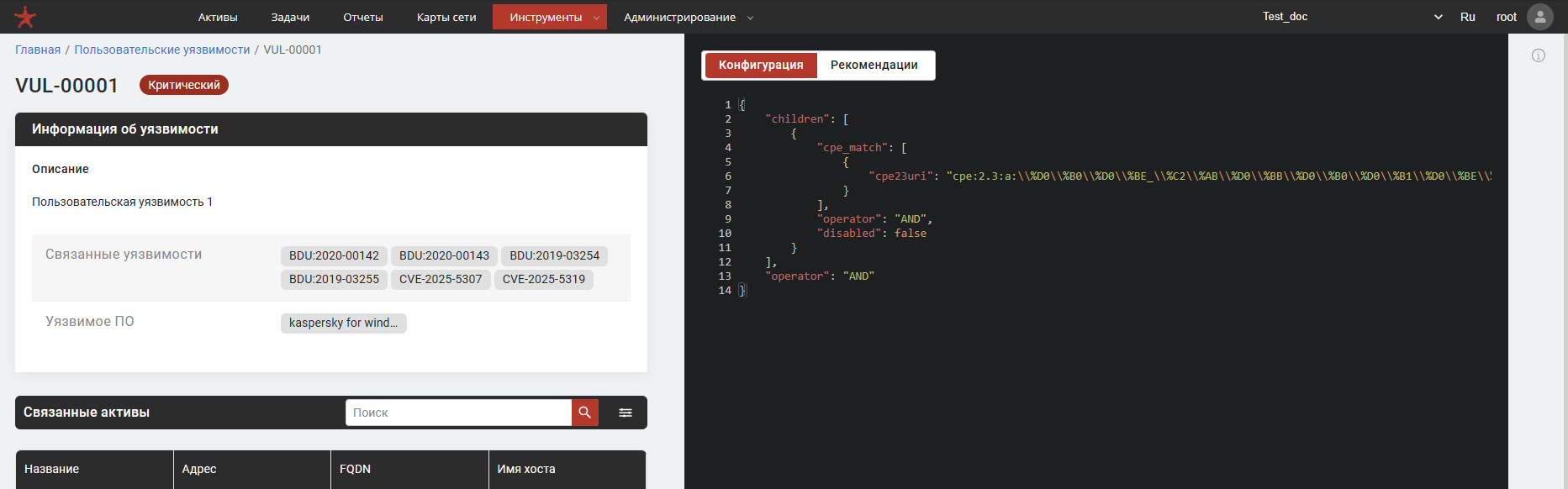

Карточка пользовательской уязвимости

После проведения задачи Поиск уязвимостей

с включённой опцией Использовать пользовательскую базу уязвимостей в результатах задачи

появятся карточки обнаруженных ПУ.

Просмотр удалённых записей

Удалённые ПУ недоступны для новых задач поиска уязвимостей. Однако если задачи с этими ПУ уже были

проведены, карточки удалённых уязвимостей остаются доступными в результатах этих задач — они

помечаются меткой Архив. В таблице Инструменты → Пользовательские уязвимости удалённые записи

не отображаются.