Поиск уязвимостей

Задача «Поиск уязвимостей» сопоставляет информацию об установленном ПО и версиях, собранную в ходе инвентаризации, с базами данных уязвимостей. Результат — перечень конкретных уязвимостей (CVE, BDU) для каждого актива с оценкой критичности по CVSS.

Для получения точных результатов перед запуском этой задачи рекомендуется выполнить Инвентаризацию — особенно для Windows-систем, где точные версии ПО определяются только через аутентифицированный доступ.

Уровни критичности уязвимостей

- Название задачи: Задайте понятное имя, например, «Еженедельный поиск уязвимостей».

- Выбор активов: Выберите из списка активы, для которых будет проводиться проверка.

| Уровень | Диапазон оценки CVSS |

|---|---|

| Низкий | 0,1 — 3,9 |

| Средний | 4,0 — 6,9 |

| Высокий | 7,0 — 8,9 |

| Критический | 9,0 — 10,0 |

| Не определён | Отсутствует CVSS 4, CVSS 3 и CVSS 2 |

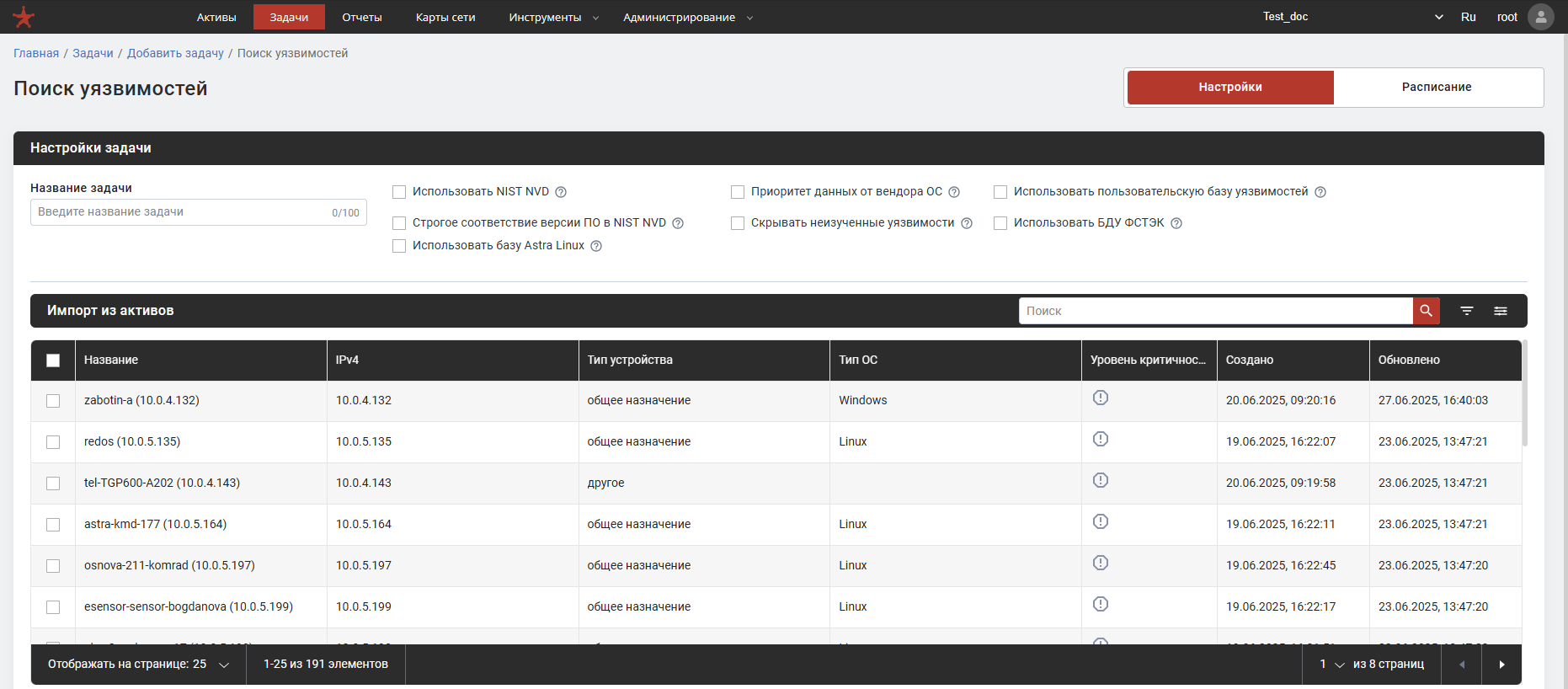

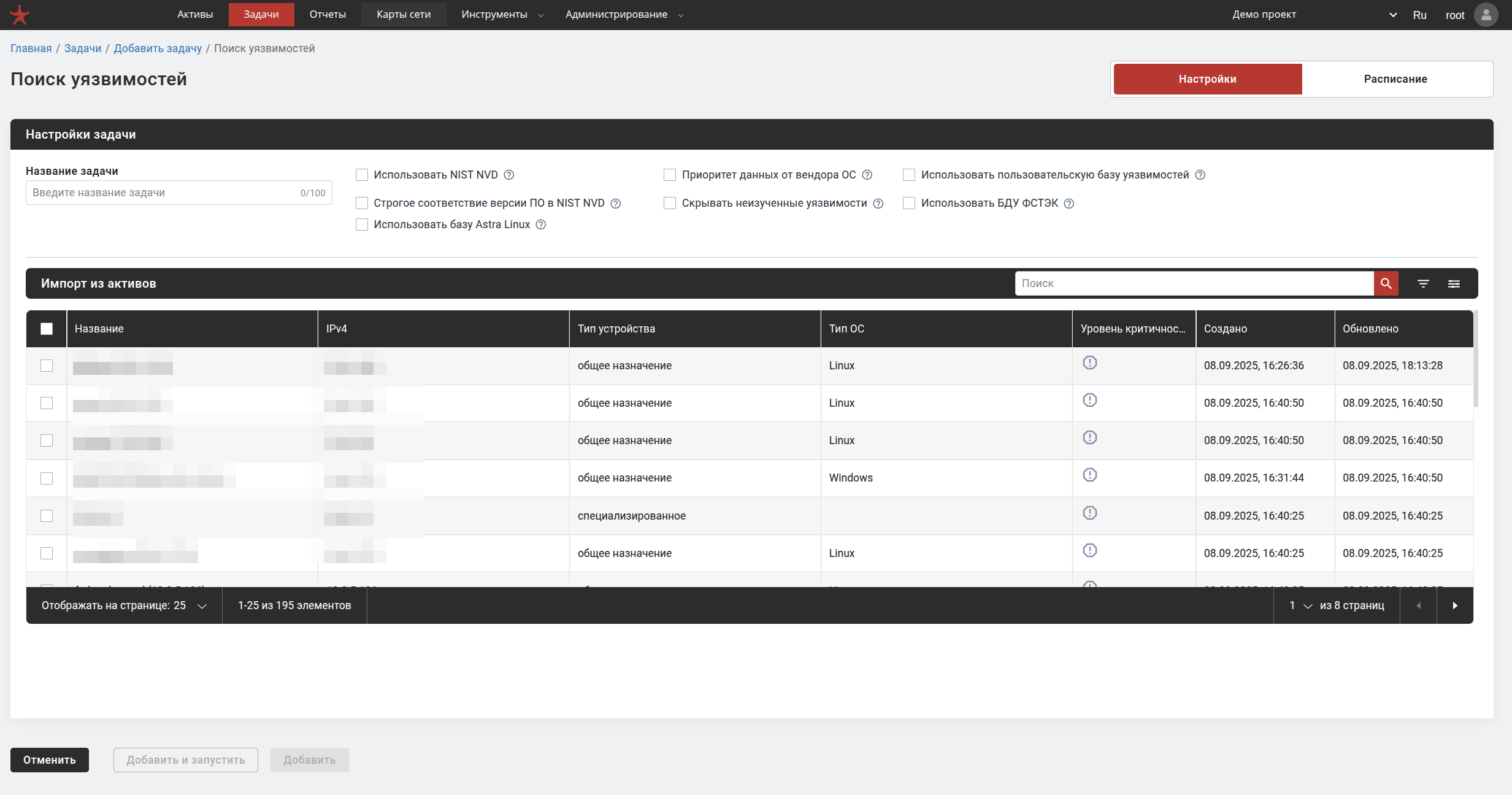

Создание задачи

Перейдите на вкладку «Задачи», нажмите «Добавить задачу +» и выберите тип «Поиск уязвимостей».

Настройка задачи

- Для Linux-систем: поиск ведется по базе данных вендора ОС (например, репозитории безопасности Debian, Ubuntu, Red Hat, Astra Linux).

- Для Windows-систем: поиск ведется по базе данных NIST NVD.

Введите имя в поле «Название задачи». По умолчанию: Поиск уязвимостей.

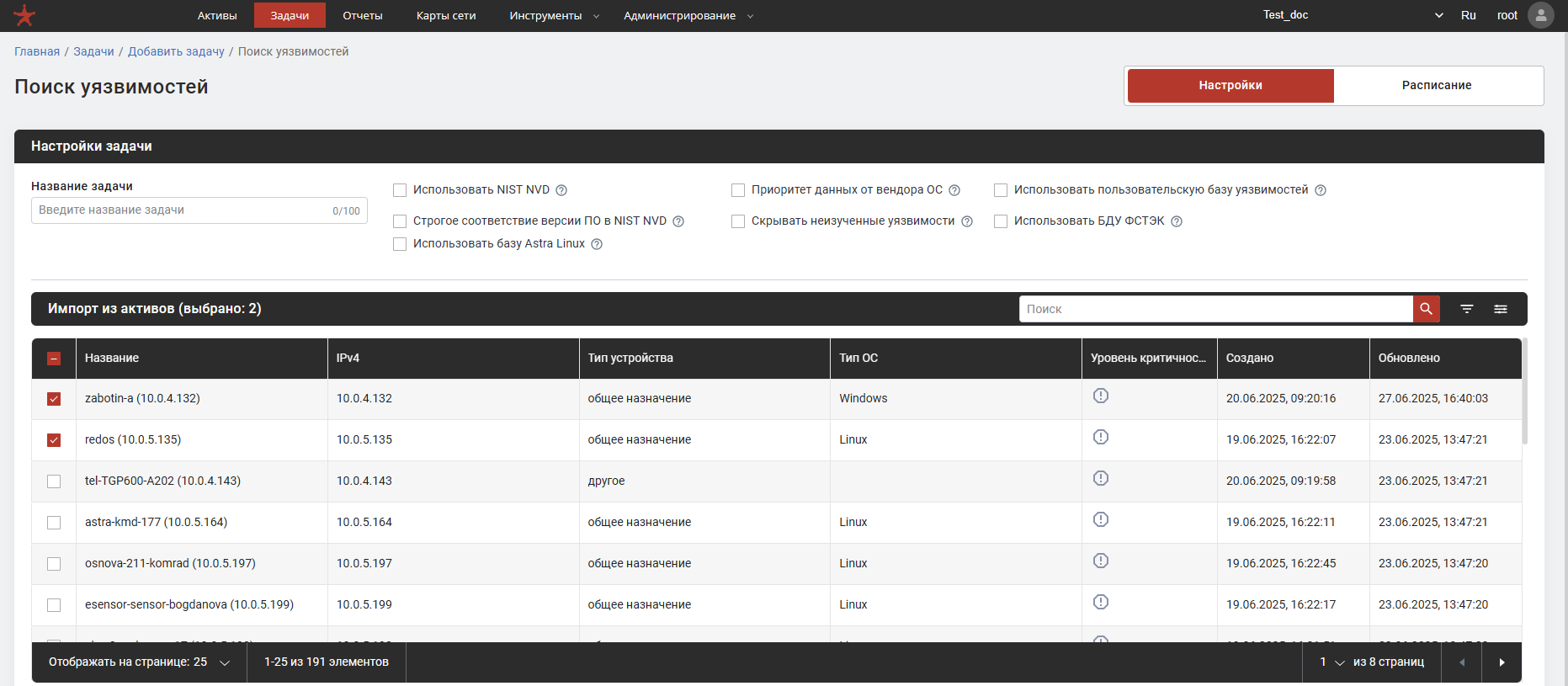

Выбор активов

В блоке «Импорт активов» (справа) отметьте нужные узлы или установите галочку в заголовке таблицы для выбора всех активов.

Опции сканирования

Как работают источники данных по умолчанию

Без выбора каких-либо опций Сканер-ВС использует разные базовые источники в зависимости от ОС:

- Linux-системы — поиск ведётся по вендорской базе ОС (Debian, Ubuntu, Red Hat, Astra Linux и др.).

- Windows-системы — поиск ведётся по базе NIST NVD.

Опции ниже изменяют или дополняют это поведение.

Описание опций

| Опция | Влияние на Linux | Влияние на Windows |

|---|---|---|

| Использовать NIST NVD | Добавляет NVD к вендорской базе — поиск ведётся по двум источникам | Не влияет (NVD уже используется по умолчанию) |

| Использовать БДУ ФСТЭК | Поиск только по БДУ ФСТЭК, остальные источники игнорируются | Поиск только по БДУ ФСТЭК |

| Использовать базу Astra Linux | Поиск только по базе Astra Linux | Ошибка при запуске задачи |

| Использовать пользовательскую базу | Добавляет уязвимости из пользовательской базы к результатам | Добавляет уязвимости из пользовательской базы к результатам |

| Строгое соответствие версии ПО в NIST NVD | Не влияет (приоритет у вендорской базы) | Рекомендуется. Исключает уязвимости без указания конкретной версии ПО — снижает число ложных срабатываний |

| Приоритет данных от вендора ОС | При наличии уязвимости и в NVD, и у вендора — учитывается только запись вендора. Работает только совместно с «Использовать NIST NVD» | Не влияет |

| Скрывать неизученные уязвимости | Исключает уязвимости без детальных параметров (например, без CVSS) | Исключает уязвимости без детальных параметров |

Рекомендуемые сценарии

| Сценарий | Цель | Рекомендуемые опции |

|---|---|---|

| Базовая проверка | Быстрый старт для смешанной инфраструктуры | Все опции выключены |

| Точность для Linux | Минимизировать ложные срабатывания (Debian, Ubuntu, Red Hat и др.) | Использовать NIST NVD + Приоритет данных от вендора ОС + Строгое соответствие... |

| Точность для Windows | Минимизировать ложные срабатывания для Windows | Строгое соответствие версии ПО в NIST NVD |

| Максимальный охват | Найти все потенциальные уязвимости | Использовать NIST NVD + Использовать БДУ ФСТЭК |

| Аудит Astra Linux | Сканирование активов под Astra Linux | Использовать базу Astra Linux |

| Уязвимости ядра RedOS | Включить уязвимости ядра RedOS в результаты | Использовать NIST NVD (обязательно) |

- «Использовать БДУ ФСТЭК» — при включении все остальные источники (кроме пользовательской базы) игнорируются.

- «Приоритет данных от вендора ОС» — работает только при одновременно включённой опции «Использовать NIST NVD».

- «Использовать базу Astra Linux» — не применяйте к Windows-активам, это приведёт к ошибке.

- «Использовать NIST NVD» + «Приоритет данных от вендора ОС» на Windows-системах — не имеет смысла, так как NVD является единственной базой для Windows.

Для пополнения пользовательской базы перейдите в раздел Администрирование → Пользовательские уязвимости. Доступно только пользователям с правами Администратор.

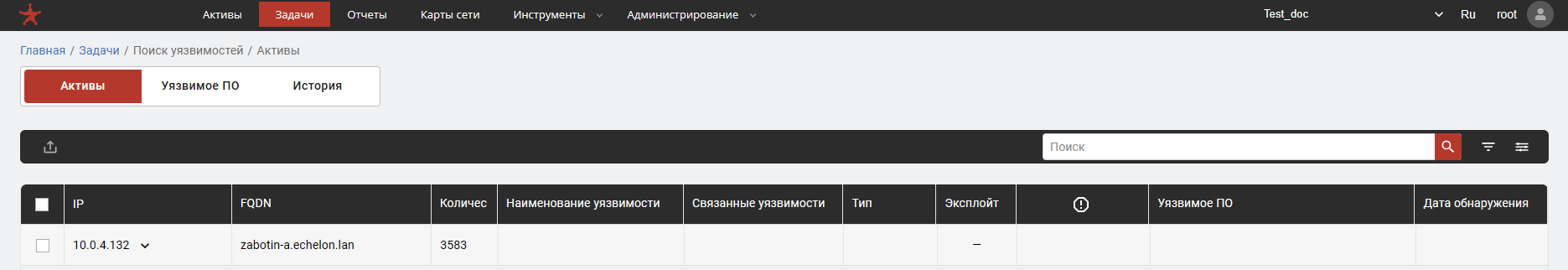

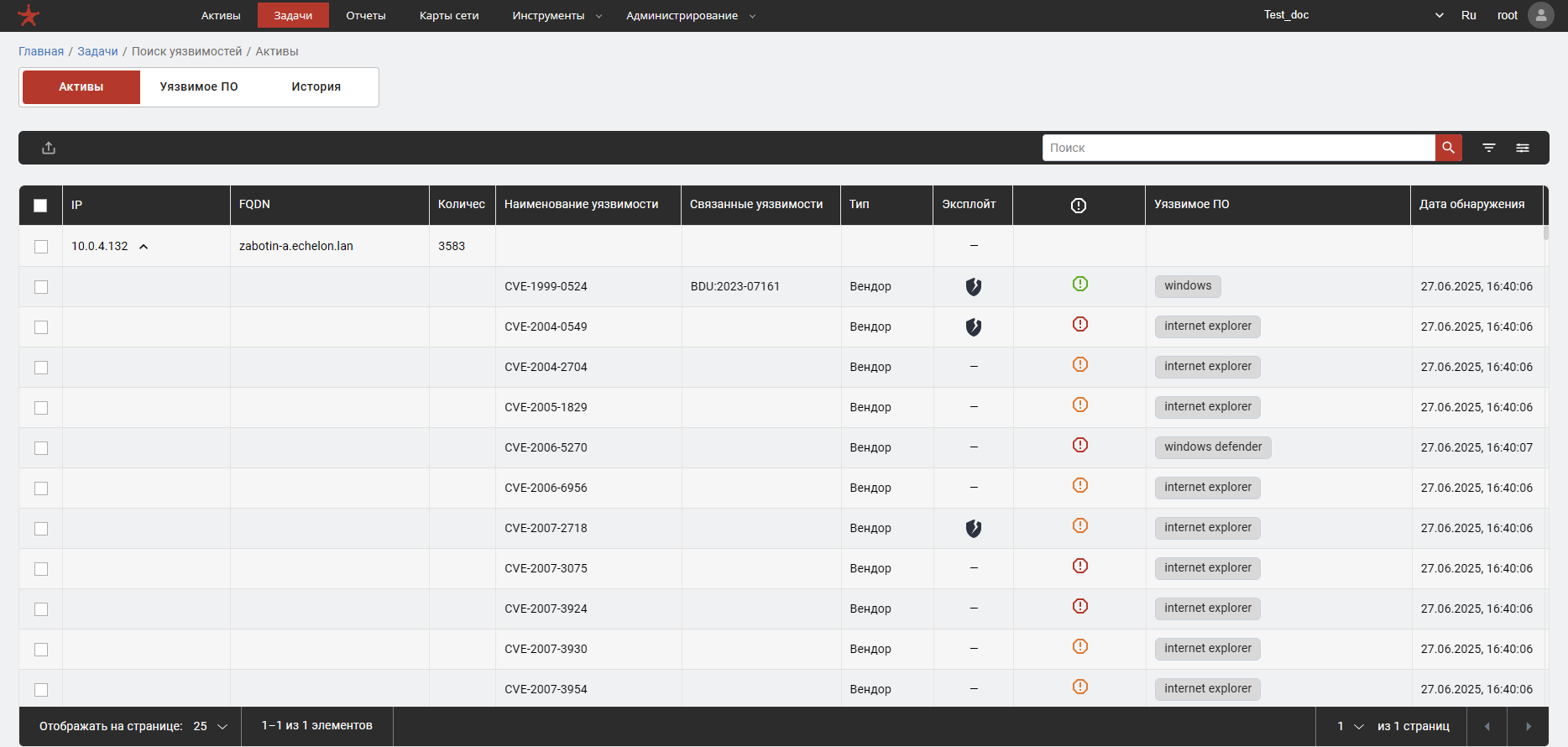

Просмотр результатов

После успешного выполнения задачи доступны вкладки «Активы» и «Уязвимое ПО».

Вкладка «Уязвимое ПО»

Таблица уязвимого ПО с указанием уровня критичности, вероятности эксплуатации (EPSS) и перечнем затронутых пакетов.

Список уязвимостей пакета

Нажмите на строку пакета, чтобы просмотреть конкретные уязвимости внутри него.

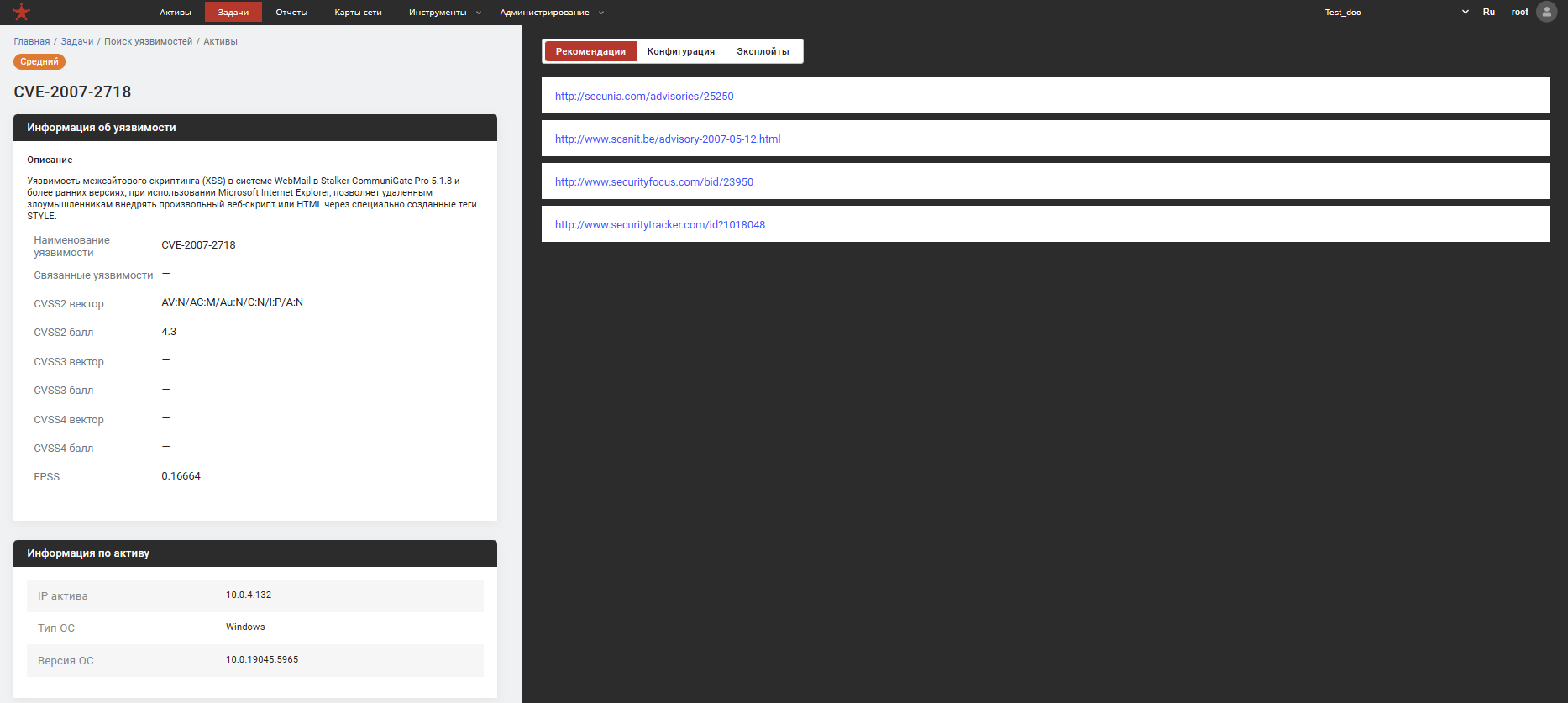

Карточка уязвимости

Нажмите на строку уязвимости для перехода к её карточке. В карточке отображаются: CVE/BDU, уровень опасности, уязвимое ПО, затронутый порт, вектора CVSS 2.0 и CVSS 3.0, описание и рекомендации по устранению.

Вкладка «История»

Список всех запусков задачи. Нажмите на строку, чтобы просмотреть результаты любого предыдущего запуска.