Инвентаризация

Задача «Инвентаризация» выполняет активное безагентное подключение к узлам сети и собирает детальную информацию об их конфигурации. В отличие от «Исследования сети», инвентаризация требует аутентификации на целевой системе и даёт значительно более точные данные.

Результаты инвентаризации значительно повышают точность последующего поиска уязвимостей — особенно для Windows-систем, где точные версии ПО можно получить только через аутентифицированный доступ.

-

Получение точного списка установленного ПО и его версий.

-

Сбор информации об установленных обновлениях безопасности (особенно актуально для Windows).

-

Определение аппаратной конфигурации.

-

Сбор данных о локальных пользователях.

-

Windows: учётная запись должна быть включена в группу администраторов.

-

Unix/Linux: учётная запись должна иметь права

root.

Учётные данные настраиваются в разделе Секреты и подключения. Активы без настроенных подключений будут недоступны для выбора в задаче. :::

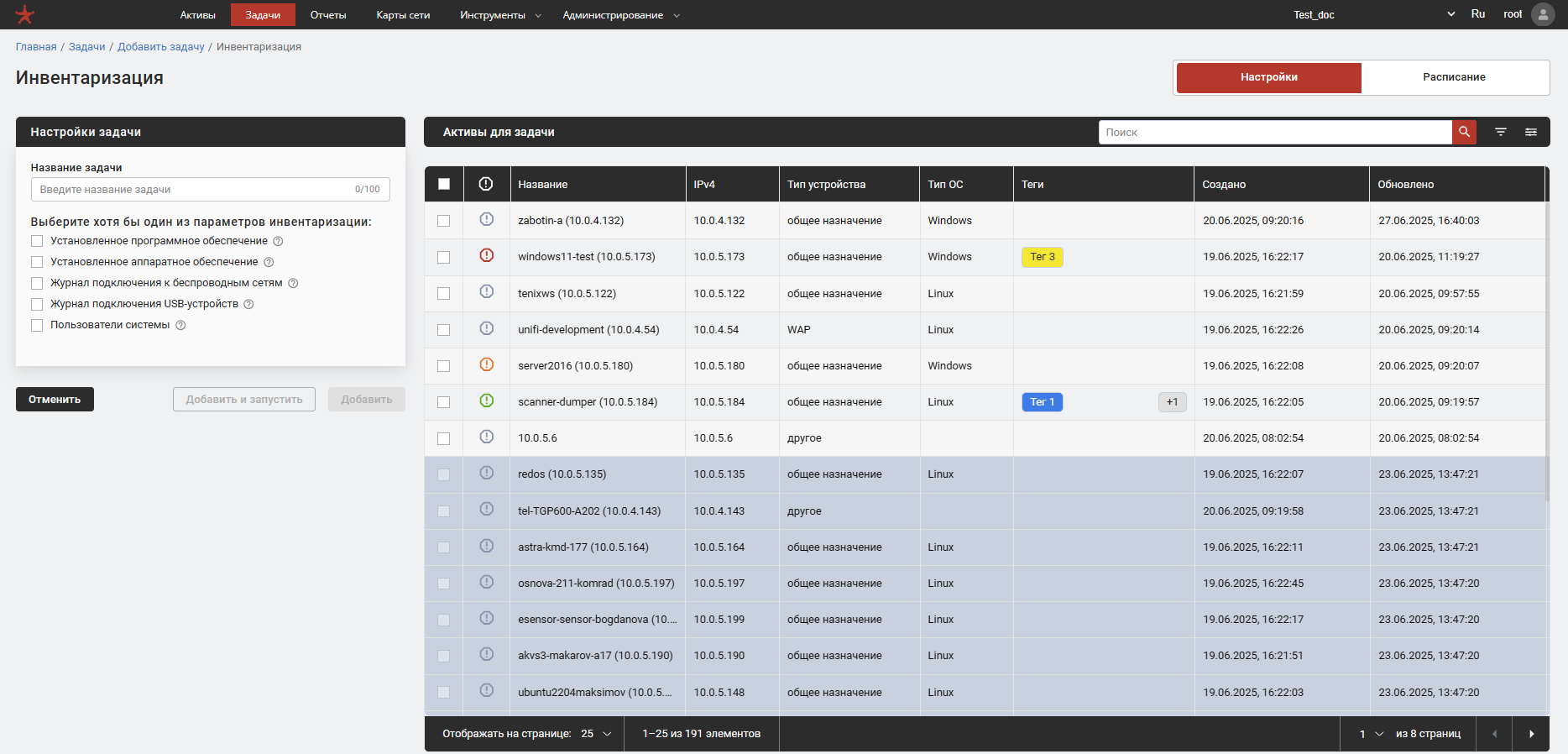

Создание задачи

Перейдите на вкладку «Задачи», нажмите «Добавить задачу +» и выберите тип «Инвентаризация».

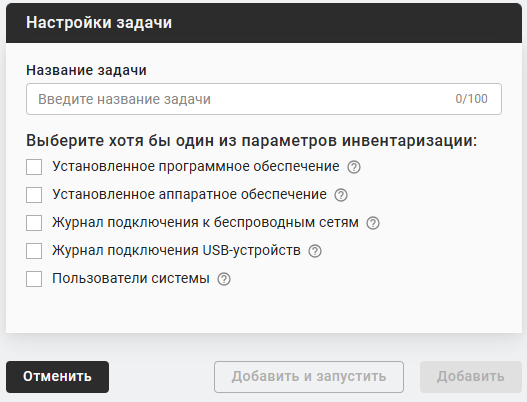

Настройка задачи

Название задачи

Введите имя в поле «Название задачи». По умолчанию: Инвентаризация.

Параметры глубины инвентаризации

Активируйте нужные флажки, чтобы указать, какую информацию следует собирать:

| Параметр | Что собирает |

|---|---|

| Прикладное ПО | Список установленных программ с версиями (включая обновления безопасности) |

| Аппаратное обеспечение | Процессор, память, диски, сетевые карты и другие компоненты |

| Журнал подключений к беспроводным сетям | История Wi-Fi подключений (SSID, идентификаторы профилей) |

| Журнал подключений USB-устройств | История USB-подключений: производители, серийные номера, время подключения |

| Пользователи системы | Локальные учётные записи и служебные пользователи |

Выбор активов

В блоке «Импорт активов» (справа на странице) отметьте узлы, для которых будет проведена инвентаризация. Строки с затемнённым фоном соответствуют активам без настроенных подключений — они недоступны для выбора.

Не рекомендуется добавлять более одного подключения к одному активу. Несколько подключений могут привести к дублированию результатов инвентаризации ПО — данные будут собраны по каждой учётной записи отдельно.

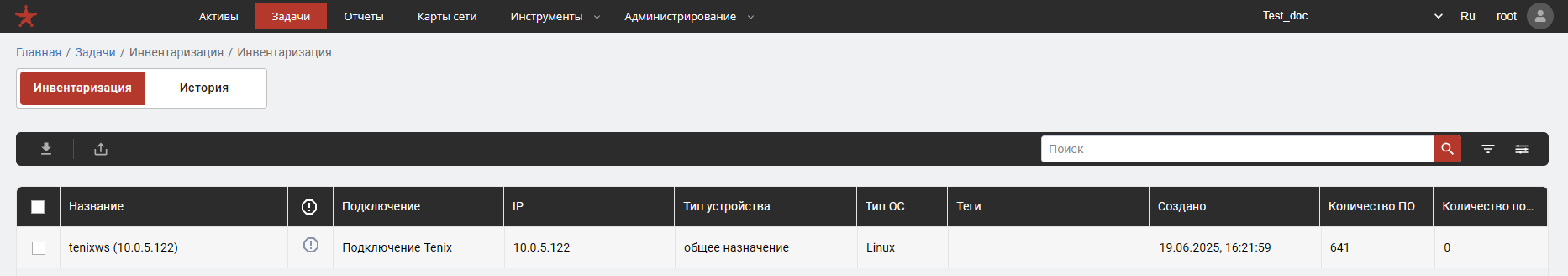

Просмотр результатов

После успешного выполнения задачи откроется таблица активов, по которым проводилась инвентаризация.

Нажмите на строку актива, чтобы перейти к детальным результатам.

Выберите строку актива и нажмите кнопку «Скачать» (иконка загрузки). Вы можете экспортировать список ПО в форматах:

- CycloneDX — для анализа состава ПО и уязвимостей.

- SPDX — для аудита лицензионной информации.

Стандарт SPDX гарантирует корректное заполнение всех обязательных полей.

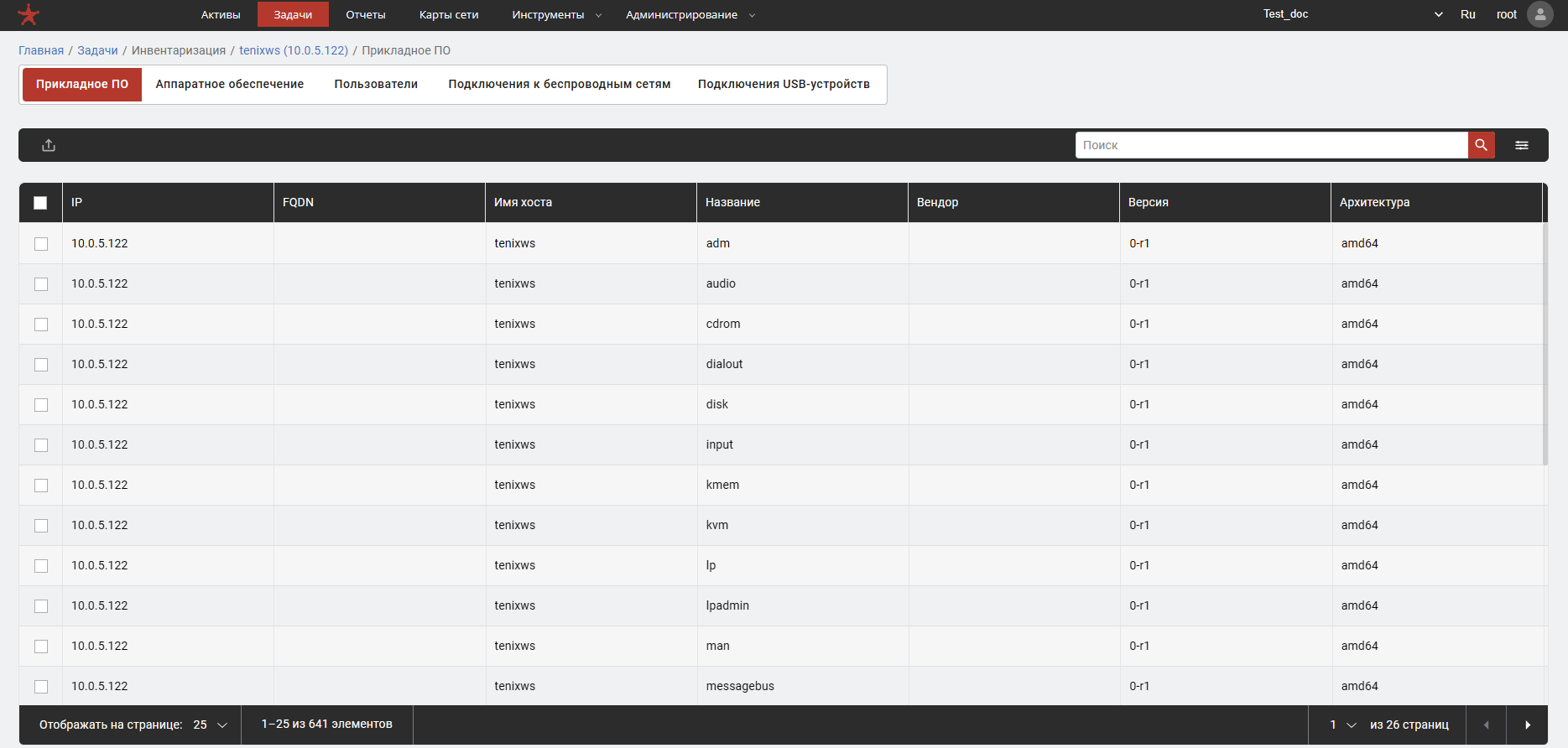

Вкладка «Прикладное ПО»

Список всего обнаруженного программного обеспечения с указанием версий. Данные об установленных обновлениях безопасности в этой вкладке не отображаются — они сохраняются в базе данных и используются при выполнении задачи «Поиск уязвимостей», а также видны в карточке актива.

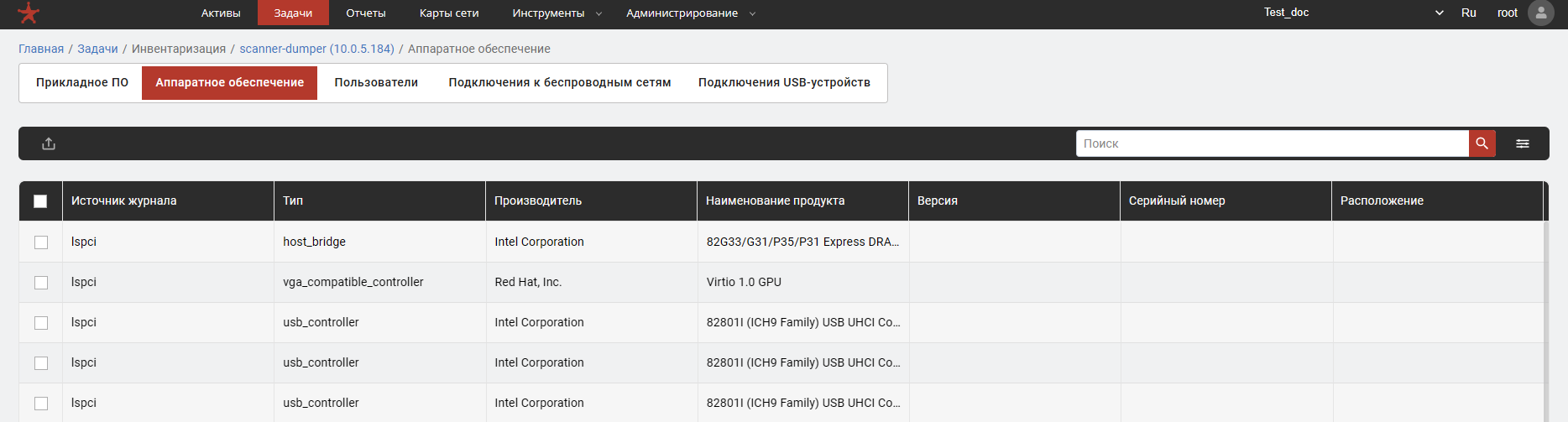

Вкладка «Аппаратное обеспечение»

Таблица с аппаратными компонентами узла. Нажмите на любую строку, чтобы открыть карточку компонента с подробными характеристиками продукта.

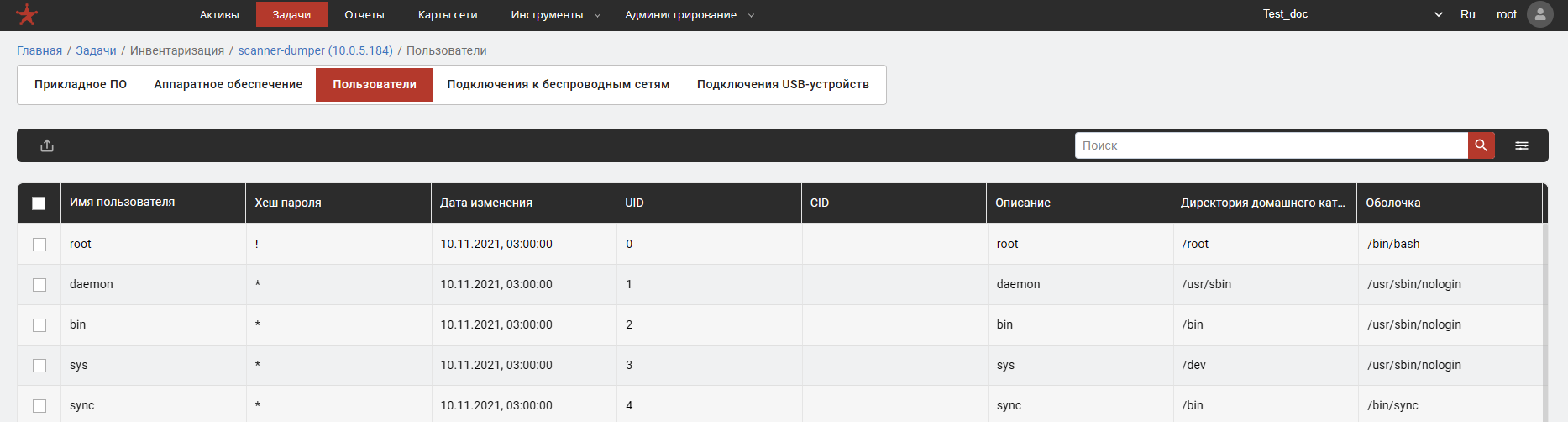

Вкладка «Пользователи»

Список локальных учётных записей и служебных пользователей, обнаруженных на исследуемом узле.

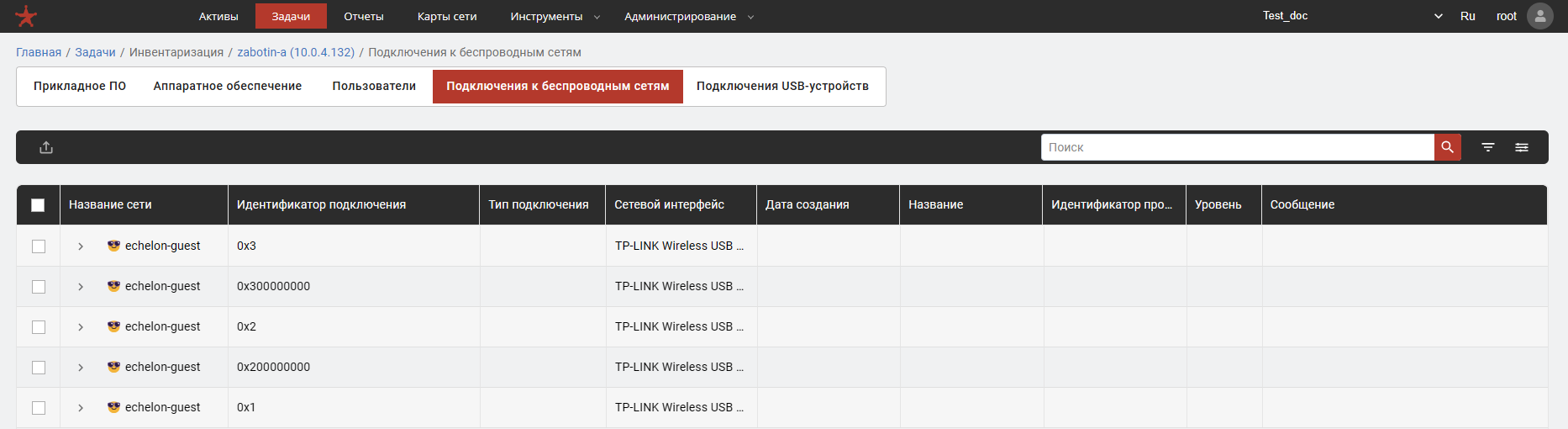

Вкладка «Подключения к беспроводным сетям»

История Wi-Fi подключений, зафиксированных в журналах ОС. Ключевой параметр — «Название сети» (SSID). Также отображаются идентификаторы сетевых профилей и типы подключений.

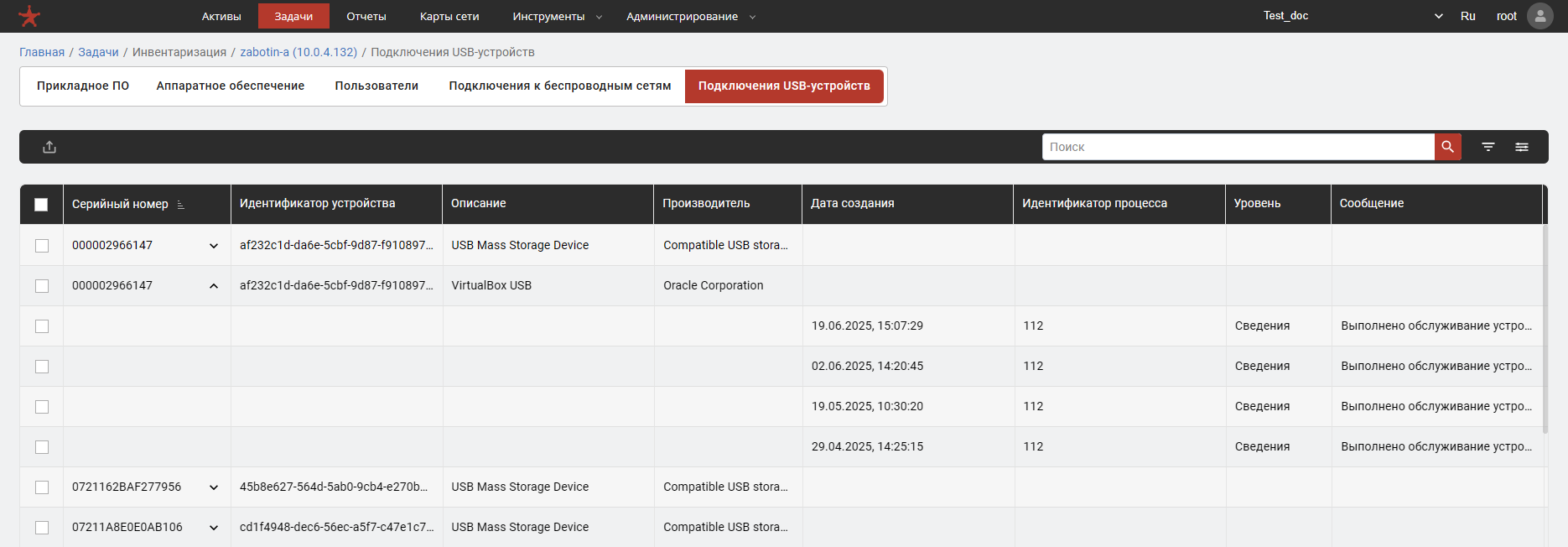

Вкладка «Подключения USB-устройств»

История USB-подключений из журналов ОС: идентификаторы устройств, описания, производители, серийные номера, пути в системе и временны́е метки.

Вкладка «История»

Список всех запусков задачи. Работает аналогично истории задачи «Исследование сети» — нажмите на строку для просмотра результатов конкретного запуска.

Если во время инвентаризации на каком-либо активе возникли ошибки, над таблицей результатов появится кнопка «Скачать

текст ошибки выполнения команд». Скачайте файл .txt для диагностики проблемы.