Исследование сети

Задача «Исследование сети» — обязательный первый этап анализа защищённости. Она обнаруживает активные узлы, определяет их операционные системы и запущенные сервисы, а также собирает данные для построения карты сети.

Найденные в результате исследования подключения (IP-адреса и задействованные порты) сохраняются как активы и отображаются во вкладке «Активы».

Без предварительного исследования невозможно запустить задачи «Поиск уязвимостей» и «Инвентаризация» — им нужен список актуальных активов с открытыми портами.

- Название задачи: задайте понятное имя, например, «Сканирование сети 1-го этажа».

- Цели: укажите IP-адреса, диапазоны (например,

192.168.1.0/24) или FQDN для сканирования. Вы также можете импортировать цели из списка активов. - Исключения: укажите адреса, которые следует пропустить во время сканирования.

- Основные опции:

- Предварительное обнаружение хостов: быстрая проверка доступности хостов перед глубоким сканированием.

- Определение ОС: активирует механизм определения операционной системы.

- Трассировка для топологии: включает сбор данных для построения карты сети.

Перейдите на вкладку «Задачи», нажмите «Добавить задачу +» и выберите тип «Исследование сети».

Вы можете настроить, какие порты будут проверяться:

- Сканировать диапазон портов: укажите конкретные TCP/UDP порты или их диапазоны (например,

1-1024). - Сканировать наиболее популярные порты: укажите количество самых распространенных портов для проверки.

- Определение версий сервисов: позволяет с разной интенсивностью определять точные версии служб, работающих на открытых портах.

Задача содержит следующие блоки настроек:

- Настройки задачи — имя, цели, исключения, основные опции.

- Сканирование портов — выбор портов и режима сканирования.

- Сетевые настройки — исходящий порт и интерфейс.

- Скрипты — подключение NSE-скриптов.

- Политики сканирования — лимит пакетов в секунду.

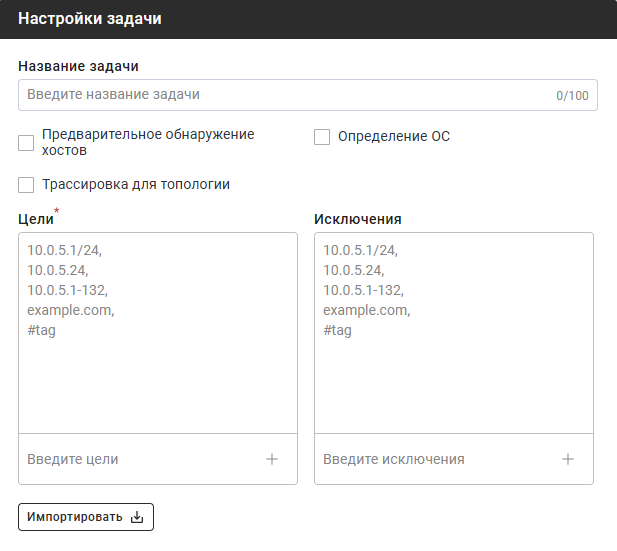

Блок «Настройки задачи»

Название задачи

Введите понятное имя в поле «Название задачи». По умолчанию используется значение Исследование сети.

Цели и исключения

Укажите IP-адреса, диапазоны или подсети для сканирования. Допустимые форматы:

- Одиночный адрес:

192.168.1.1 - Диапазон:

192.168.1.1-254 - Подсеть:

192.168.1.0/24 - FQDN:

server.example.local

Поле «Исключения» заполняется аналогично — укажите адреса, которые нужно пропустить.

Добавление целей по тегу

Введите в поле «Цели» выражение #название_тега, чтобы автоматически включить все активы с этим тегом. Теги

настраиваются в разделе «Теги».

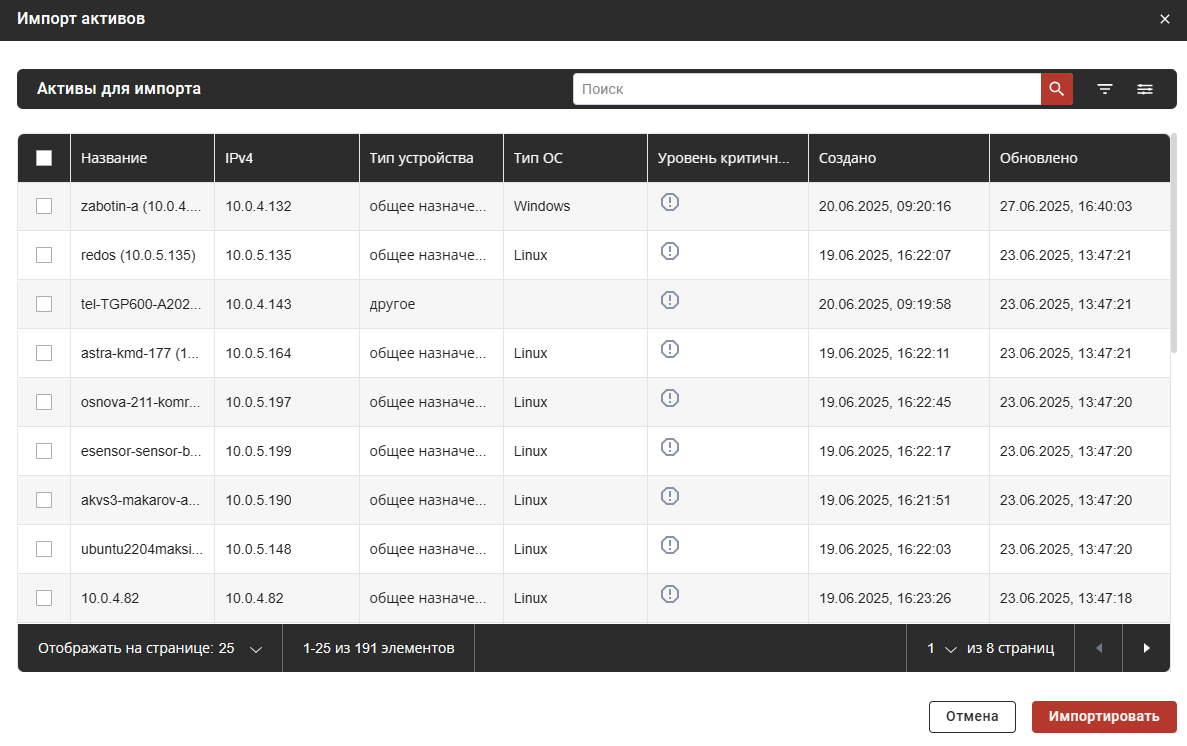

Импорт из активов

Нажмите кнопку «Импортировать», отметьте нужные активы в таблице (или выберите все с помощью флажка в заголовке) и нажмите «Импортировать» — IP-адреса отмеченных активов появятся в поле «Цели». Неотмеченные активы попадут в поле «Исключения».

Основные опции

| Опция | Описание |

|---|---|

| Предварительное обнаружение хостов | Создаёт список доступных хостов перед глубоким сканированием |

| Определение ОС | Активирует определение операционной системы узлов |

| Трассировка для топологии | Собирает данные маршрутов для построения карты сети |

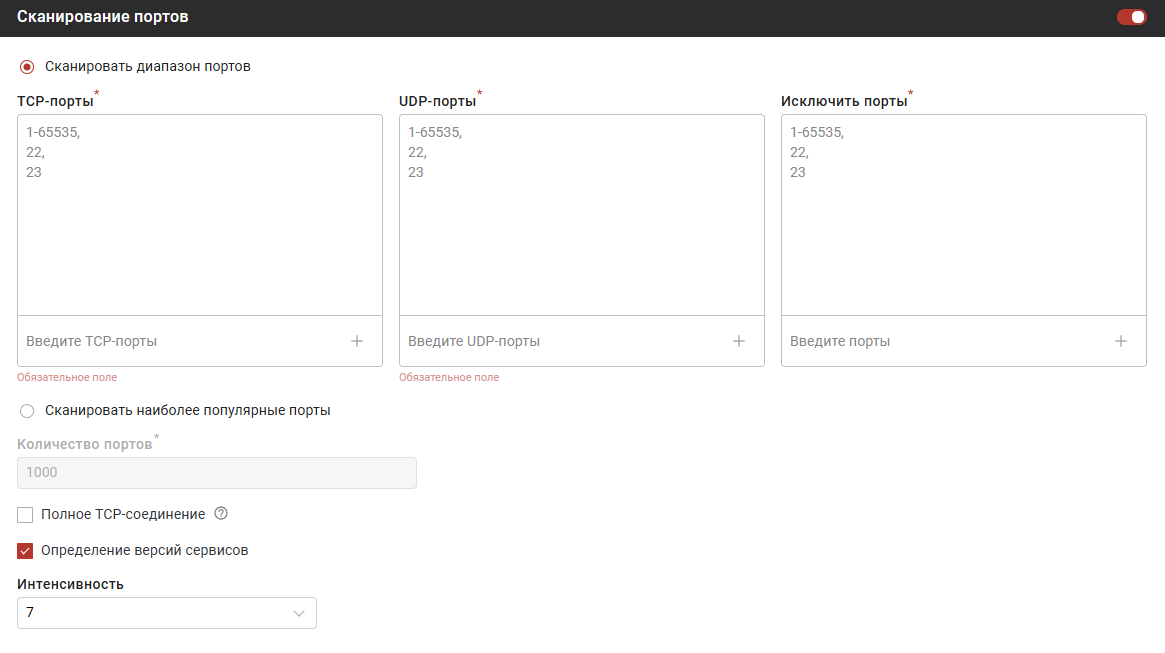

Блок «Сканирование портов»

Включите блок с помощью переключателя в правом верхнем углу.

Режим сканирования

Сканировать диапазон портов — укажите конкретные порты или диапазоны:

- Поле «TCP порты»: например,

1-1024или22,80,443,3389. - Поле «UDP порты»: аналогично TCP.

- Поле «Исключить порты»: порты, которые нужно пропустить.

Для корректной работы с UDP-портами необходимо включить блок «Политики сканирования» и задать лимит пакетов в секунду.

Сканировать наиболее популярные порты — укажите количество самых распространённых портов (от 1 до 65535). Список популярных портов определяется встроенной базой Nmap.

Определение версий сервисов

Опция включается автоматически при активации блока «Сканирование портов». Параметр «Интенсивность» управляет точностью определения версий: чем выше значение, тем точнее результат, но выше вероятность обнаружения сканера средствами защиты.

Полное TCP-соединение

При включении параметра «Полное TCP-соединение» Сканер-ВС использует TCP-сканирование с системным вызовом connect

(-sT) вместо полуоткрытого SYN-сканирования. Этот режим более заметен для целевых систем, но работает в условиях ограниченных прав.

При работе с системами, где настроены мандатные метки безопасности (Astra Linux и аналоги), рекомендуется включать «Полное TCP-соединение» для корректного обнаружения таких узлов.

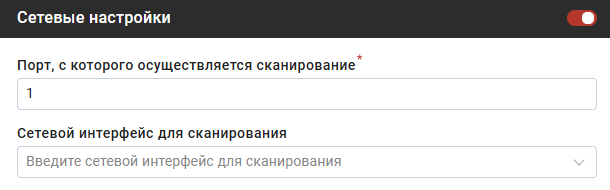

Блок «Сетевые настройки»

| Параметр | Описание |

|---|---|

| Порт источника | Порт, с которого будет выполняться сканирование |

| Сетевой интерфейс | Интерфейс машины Сканер-ВС, используемый для сканирования |

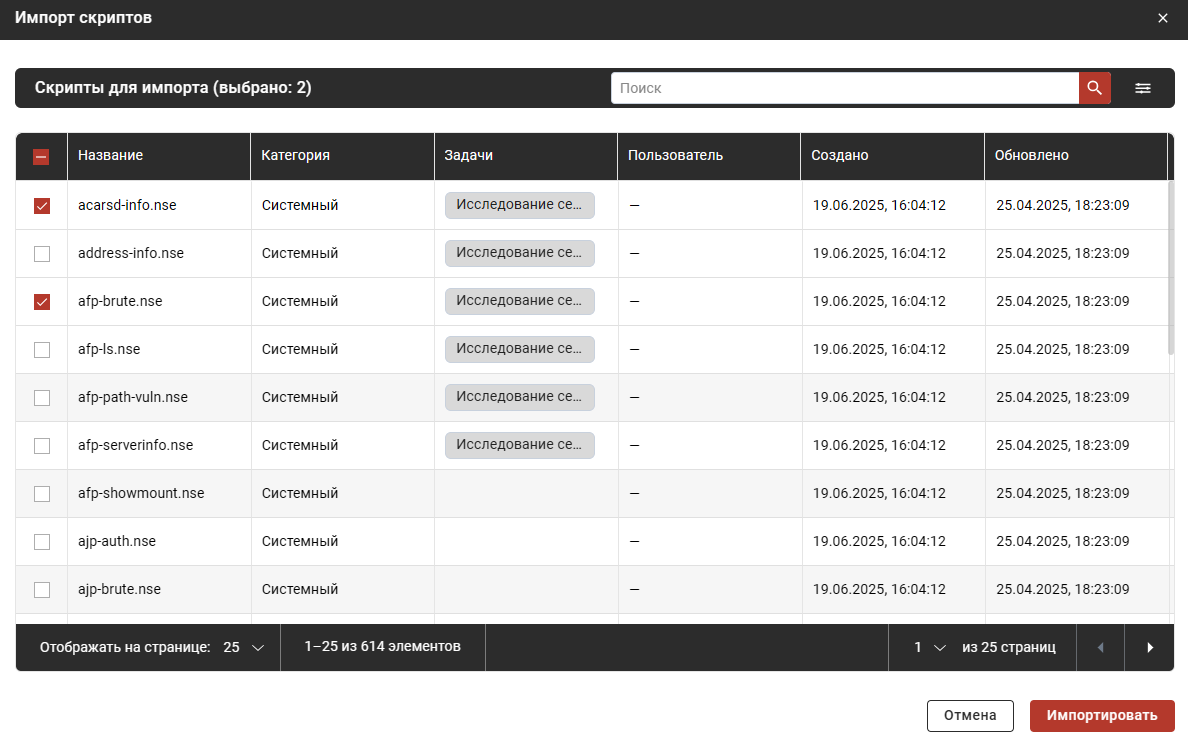

Блок «Скрипты»

Блок позволяет подключать системные и пользовательские скрипты для расширенного анализа. Включите блок переключателем и нажмите «Выбрать из списка пользовательских скриптов».

В открывшейся таблице доступны:

- Системные скрипты — предустановленные скрипты Nmap Scripting Engine (NSE) в форматах

.nseи.lua. Аргументы передаются строго в соответствии с документацией Nmap. - Пользовательские скрипты — скрипты на языке Lua, добавленные заранее через раздел «Скрипты» в администрировании.

Для каждого импортированного скрипта отображается поле «Аргументы» — укажите параметры, которые будут переданы скрипту при выполнении. Кнопка «Очистить» удаляет все добавленные скрипты.

Блок «Политики сканирования»

Позволяет задать минимальное и максимальное количество пакетов в секунду (параметры --min-rate / --max-rate).

Настройки «Политики сканирования» рекомендуется использовать только для сканирования UDP-портов. Некорректные значения могут ускорить сканирование, но снизить точность обнаружения или даже увеличить время выполнения.

Просмотр результатов

После успешного завершения задачи станут доступны следующие вкладки:

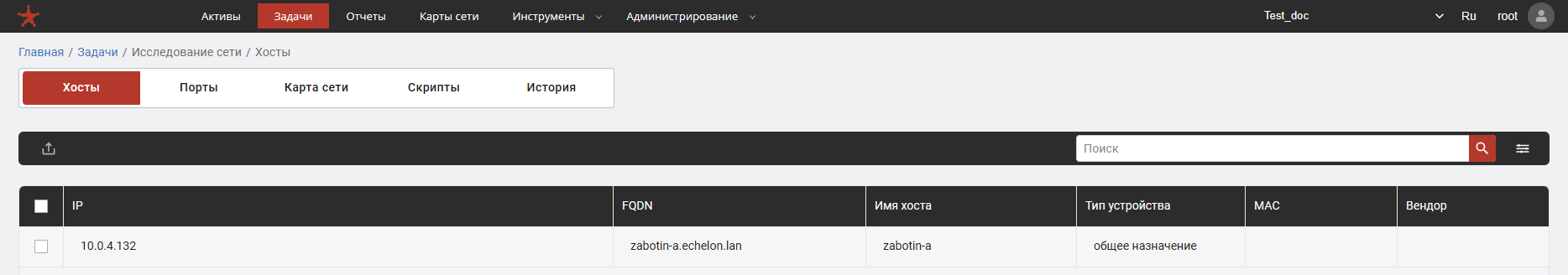

Вкладка «Хосты»

Таблица со всеми обнаруженными активными узлами сети: IP-адрес, имя хоста, определённая ОС и статус.

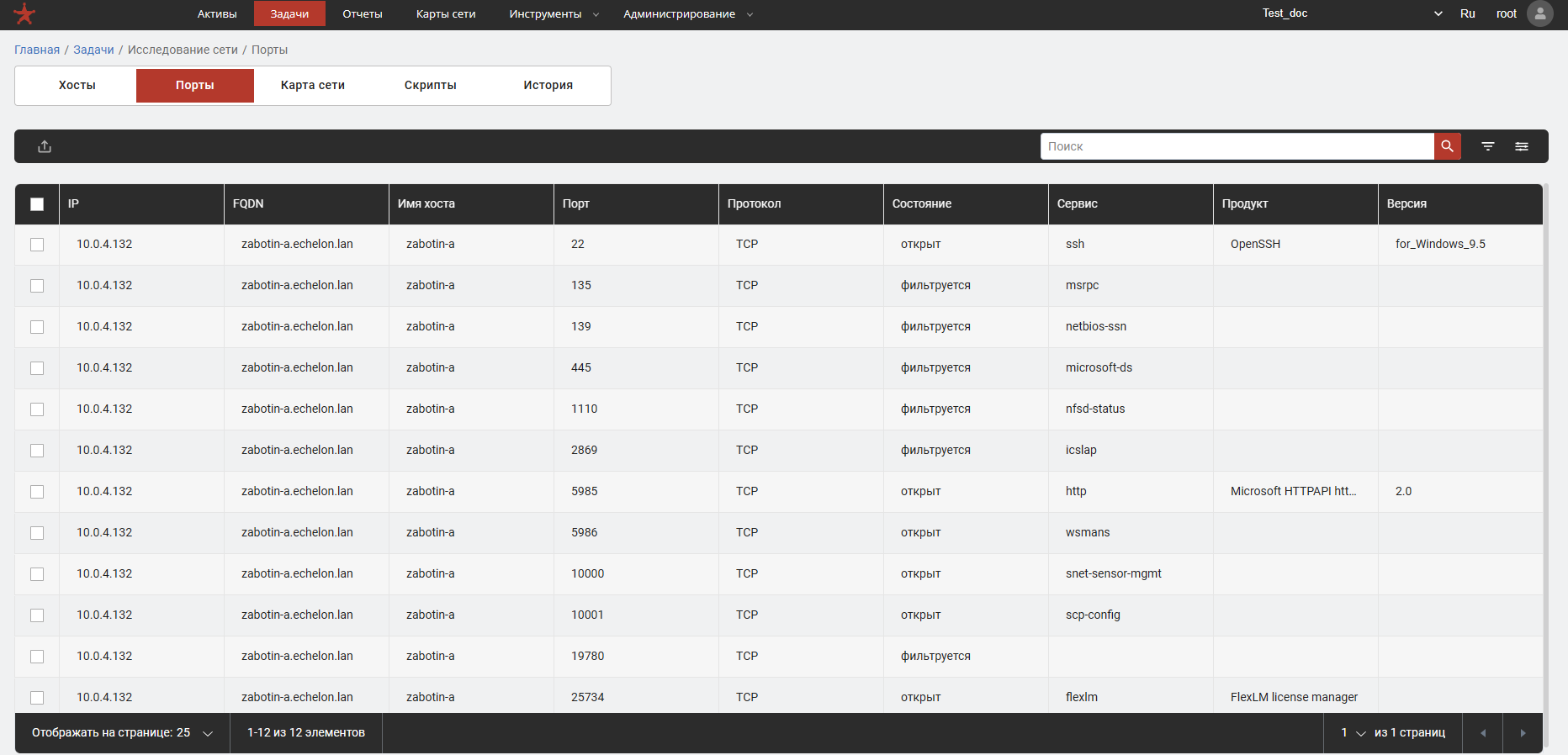

Вкладка «Порты»

Список всех открытых портов с указанием сервиса и версии, если было включено «Определение версий сервисов».

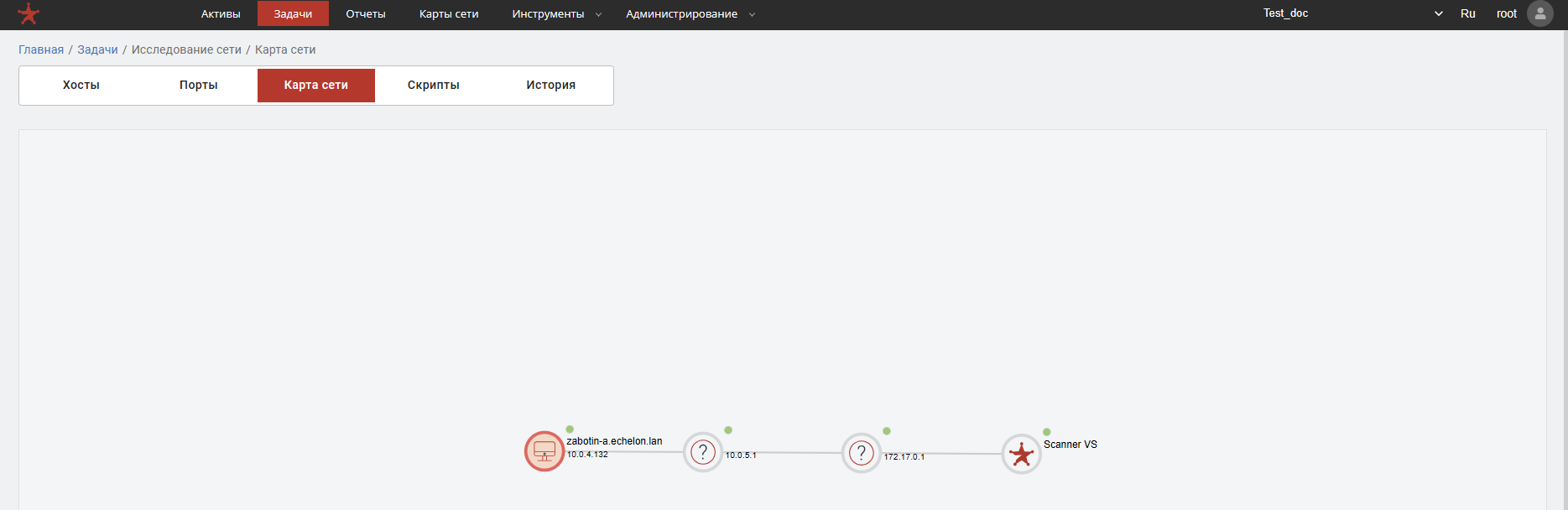

Вкладка «Карта сети»

Визуальная топология исследованной сети. Узлы на карте — это активы, найденные в ходе сканирования. Карта доступна только если была включена опция «Трассировка для топологии». Подробнее — в разделе Карта сети.

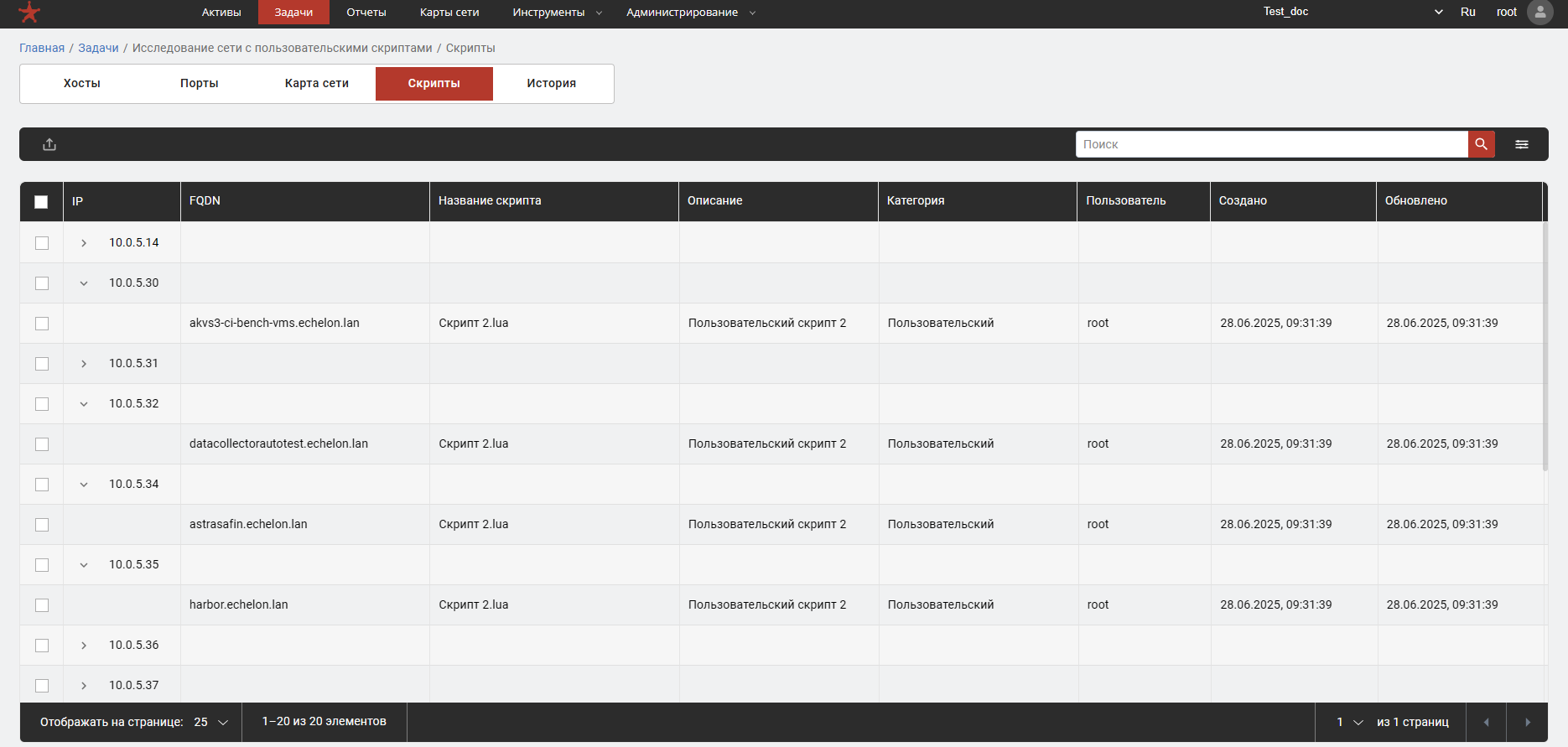

Вкладка «Скрипты»

Список активов, на которых были выполнены скрипты, и результаты их работы. Нажмите на строку, чтобы просмотреть подробный вывод конкретного скрипта.

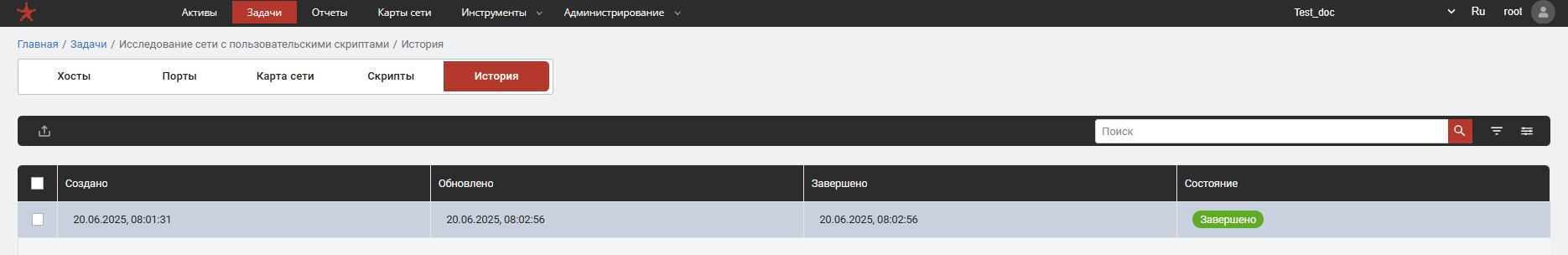

Вкладка «История»

Список всех запусков задачи с датой, временем и параметрами. Нажмите на строку, чтобы просмотреть результаты любого из предыдущих запусков — удобно для отслеживания изменений в сети.